មគ្គុទ្ទេសក៍ចុងក្រោយដើម្បីស្វែងយល់ពីការបន្លំនៅឆ្នាំ 2023

ដូច្នេះអ្វីទៅ បន្លំ?

Phishing គឺជាទម្រង់នៃវិស្វកម្មសង្គម ដែលបោកបញ្ឆោតមនុស្សឱ្យបង្ហាញពាក្យសម្ងាត់របស់ពួកគេ ឬមានតម្លៃ ព. ការវាយប្រហារដោយបន្លំអាចមានក្នុងទម្រង់អ៊ីមែល សារជាអក្សរ និងការហៅទូរសព្ទ។

ជាធម្មតា ការវាយប្រហារទាំងនេះក្លាយជាសេវាកម្មពេញនិយម និងក្រុមហ៊ុនដែលមនុស្សទទួលស្គាល់យ៉ាងងាយស្រួល។

នៅពេលដែលអ្នកប្រើប្រាស់ចុចលើតំណបន្លំនៅក្នុងតួនៃអ៊ីមែល ពួកគេត្រូវបានផ្ញើទៅកាន់កំណែទម្រង់នៃគេហទំព័រដែលពួកគេទុកចិត្ត។ ពួកគេត្រូវបានសួររកព័ត៌មានសម្ងាត់ចូលរបស់ពួកគេនៅចំណុចនេះក្នុងការឆបោកបោកប្រាស់។ នៅពេលដែលពួកគេបញ្ចូលព័ត៌មានរបស់ពួកគេនៅលើគេហទំព័រក្លែងក្លាយ អ្នកវាយប្រហារមានអ្វីដែលពួកគេត្រូវការដើម្បីចូលទៅកាន់គណនីពិតរបស់ពួកគេ។

ការវាយប្រហារដោយបន្លំអាចបណ្តាលឱ្យមានការលួចព័ត៌មានផ្ទាល់ខ្លួន ព័ត៌មានហិរញ្ញវត្ថុ ឬព័ត៌មានសុខភាព។ នៅពេលដែលអ្នកវាយប្រហារទទួលបានសិទ្ធិចូលប្រើគណនីមួយ ពួកគេទាំងលក់សិទ្ធិចូលប្រើគណនី ឬប្រើប្រាស់ព័ត៌មាននោះដើម្បីលួចចូលគណនីផ្សេងទៀតរបស់ជនរងគ្រោះ។

នៅពេលដែលគណនីត្រូវបានលក់ អ្នកដែលដឹងពីរបៀបរកប្រាក់ចំណេញពីគណនីនឹងទិញព័ត៌មានសម្ងាត់គណនីពីគេហទំព័រងងឹត ហើយបញ្ចូលទិន្នន័យដែលលួច។

នេះគឺជាការមើលឃើញដើម្បីជួយអ្នកឱ្យយល់អំពីជំហាននៅក្នុងការវាយប្រហារដោយបន្លំ៖

ការវាយប្រហារដោយបន្លំមានទម្រង់ផ្សេងៗគ្នា។ ការបន្លំអាចដំណើរការបានពីការហៅទូរសព្ទ សារជាអក្សរ អ៊ីមែល ឬសារប្រព័ន្ធផ្សព្វផ្សាយសង្គម។

អ៊ីមែលបន្លំទូទៅគឺជាប្រភេទទូទៅបំផុតនៃការវាយប្រហារបន្លំ។ ការវាយប្រហារបែបនេះគឺជារឿងធម្មតាព្រោះពួកគេប្រើកម្លាំងតិចបំផុត។

ពួក Hacker យកបញ្ជីអាសយដ្ឋានអ៊ីមែលដែលភ្ជាប់ជាមួយ Paypal ឬគណនីប្រព័ន្ធផ្សព្វផ្សាយសង្គម ហើយផ្ញើ ការបំផ្ទុះអ៊ីមែលភាគច្រើនទៅកាន់ជនរងគ្រោះដែលអាចកើតមាន.

នៅពេលដែលជនរងគ្រោះចុចលើតំណភ្ជាប់ក្នុងអ៊ីមែល វាជារឿយៗនាំពួកគេទៅកាន់កំណែក្លែងក្លាយនៃគេហទំព័រដ៏ពេញនិយមមួយ ហើយសុំឱ្យពួកគេចូលដោយប្រើព័ត៌មានគណនីរបស់ពួកគេ។ ដរាបណាពួកគេបញ្ជូនព័ត៌មានគណនីរបស់ពួកគេ អ្នកលួចចូលមានអ្វីដែលពួកគេត្រូវការដើម្បីចូលប្រើគណនីរបស់ពួកគេ។

នៅក្នុងន័យមួយ ការបន្លំប្រភេទនេះគឺដូចជាការបោះសំណាញ់ចូលទៅក្នុងសាលាត្រី។ ចំណែកឯទម្រង់ផ្សេងទៀតនៃការបន្លំគឺជាកិច្ចខិតខំប្រឹងប្រែងដែលមានគោលដៅច្រើនជាង។

Spear Phishing គឺនៅពេលណា អ្នកវាយប្រហារកំណត់គោលដៅបុគ្គលជាក់លាក់ ជាជាងការផ្ញើអ៊ីមែលទូទៅទៅកាន់ក្រុមមនុស្ស។

ការវាយប្រហារដោយ Spear Phishing ព្យាយាមកំណត់គោលដៅជាក់លាក់ និងបន្លំខ្លួនជាមនុស្សម្នាក់ដែលជនរងគ្រោះអាចស្គាល់។

ការវាយប្រហារទាំងនេះកាន់តែងាយស្រួលសម្រាប់អ្នកបោកប្រាស់ ប្រសិនបើអ្នកមានព័ត៌មានដែលអាចកំណត់អត្តសញ្ញាណផ្ទាល់ខ្លួននៅលើអ៊ីនធឺណិត។ អ្នកវាយប្រហារអាចស្រាវជ្រាវអ្នក និងបណ្តាញរបស់អ្នកដើម្បីបង្កើតសារដែលពាក់ព័ន្ធ និងគួរឱ្យជឿជាក់។

ដោយសារតែចំនួនផ្ទាល់ខ្លួនខ្ពស់ ការវាយប្រហារក្លែងបន្លំលំពែងគឺពិបាកកំណត់អត្តសញ្ញាណជាងបើប្រៀបធៀបទៅនឹងការវាយប្រហារក្លែងបន្លំធម្មតា។

ពួកគេក៏មិនសូវមានរឿងធម្មតាដែរ ព្រោះពួកគេចំណាយពេលច្រើនសម្រាប់ឧក្រិដ្ឋជនដើម្បីទាញពួកគេចេញដោយជោគជ័យ។

សំណួរ៖ តើអ្វីជាអត្រាជោគជ័យនៃអ៊ីម៉ែល spearphishing?

ចម្លើយ៖ អ៊ីមែល Spearphishing មានអត្រាបើកអ៊ីមែលជាមធ្យម 70% និង 50% នៃអ្នកទទួលចុចលើតំណក្នុងអ៊ីមែល។

បើប្រៀបធៀបទៅនឹងការវាយប្រហារដោយបន្លំលំពែង ការវាយប្រហារដោយត្រីបាឡែនគឺមានគោលដៅច្រើនជាងយ៉ាងខ្លាំង។

ការវាយប្រហារដោយត្រីបាឡែនកើតឡើងបន្ទាប់ពីបុគ្គលនៅក្នុងស្ថាប័នមួយ ដូចជានាយកប្រតិបត្តិ ឬប្រធានផ្នែកហិរញ្ញវត្ថុរបស់ក្រុមហ៊ុន។

គោលដៅមួយក្នុងចំណោមគោលដៅទូទៅបំផុតនៃការវាយប្រហារដោយត្រីបាឡែនគឺដើម្បីរៀបចំជនរងគ្រោះចូលទៅក្នុងខ្សែភ្លើងជាច្រើនទៅឱ្យអ្នកវាយប្រហារ។

ស្រដៀងទៅនឹងការបន្លំធម្មតា ដែលការវាយប្រហារមានទម្រង់ជាអ៊ីមែល ការនេសាទត្រីបាឡែនអាចប្រើស្លាកសញ្ញាក្រុមហ៊ុន និងអាសយដ្ឋានស្រដៀងគ្នាដើម្បីក្លែងបន្លំខ្លួនឯង។

ក្នុងករណីខ្លះ អ្នកវាយប្រហារនឹងក្លែងធ្វើជានាយកប្រតិបត្តិ ហើយប្រើបុគ្គលនោះដើម្បីបញ្ចុះបញ្ចូលបុគ្គលិកផ្សេងទៀតឱ្យបង្ហាញទិន្នន័យហិរញ្ញវត្ថុ ឬផ្ទេរប្រាក់ទៅគណនីអ្នកវាយប្រហារ។

ដោយសារនិយោជិតទំនងជាមិនសូវបដិសេធសំណើរពីអ្នកដែលខ្ពស់ជាង ការវាយប្រហារទាំងនេះកាន់តែអាក្រក់ទៅៗ។

ជារឿយៗអ្នកវាយប្រហារនឹងចំណាយពេលច្រើនក្នុងការបង្កើតការវាយប្រហារដោយត្រីបាឡែន ពីព្រោះពួកគេមានទំនោរក្នុងការសងប្រាក់បានល្អជាង។

ឈ្មោះ "ការនេសាទត្រីបាឡែន" សំដៅទៅលើការពិតដែលថាគោលដៅមានអំណាចហិរញ្ញវត្ថុច្រើនជាង (CEO) ។

Angler phishing គឺទាក់ទង ប្រភេទថ្មីនៃការវាយប្រហារ phishing និងមាននៅលើប្រព័ន្ធផ្សព្វផ្សាយសង្គម។

ពួកគេមិនធ្វើតាមទម្រង់អ៊ីមែលប្រពៃណីនៃការវាយប្រហារដោយបន្លំនោះទេ។

ផ្ទុយទៅវិញ ពួកគេបន្លំខ្លួនជាអ្នកតំណាងផ្នែកសេវាកម្មអតិថិជនរបស់ក្រុមហ៊ុន ហើយបញ្ឆោតមនុស្សឱ្យផ្ញើព័ត៌មានពួកគេតាមរយៈសារដោយផ្ទាល់។

ការបោកប្រាស់ទូទៅគឺការបញ្ជូនមនុស្សទៅកាន់គេហទំព័រជំនួយអតិថិជនក្លែងក្លាយដែលនឹងទាញយកមេរោគ ឬនិយាយម្យ៉ាងទៀត។ ransomware នៅលើឧបករណ៍របស់ជនរងគ្រោះ។

ការវាយប្រហារដោយចេតនាគឺនៅពេលដែលអ្នកបោកប្រាស់ហៅមកអ្នក។ ដើម្បីព្យាយាមប្រមូលព័ត៌មានផ្ទាល់ខ្លួនពីអ្នក។

អ្នកបោកប្រាស់ជាធម្មតាធ្វើពុតជាអាជីវកម្ម ឬស្ថាប័នល្បីឈ្មោះដូចជា Microsoft, IRS ឬសូម្បីតែធនាគាររបស់អ្នក។

ពួកគេប្រើយុទ្ធសាស្ត្រភ័យខ្លាចដើម្បីឱ្យអ្នកបង្ហាញទិន្នន័យគណនីសំខាន់ៗ។

នេះអនុញ្ញាតឱ្យពួកគេចូលប្រើគណនីសំខាន់ៗរបស់អ្នកដោយផ្ទាល់ ឬដោយប្រយោល។

ការវាយប្រហារដោយ Vishing គឺពិបាកណាស់។

អ្នកវាយប្រហារអាចក្លែងធ្វើជាមនុស្សដែលអ្នកទុកចិត្តបានយ៉ាងងាយស្រួល។

មើលស្ថាបនិក Hailbytes លោក David McHale និយាយអំពីរបៀបដែលការហៅទូរសព្ទមនុស្សយន្តនឹងបាត់ទៅវិញជាមួយនឹងបច្ចេកវិទ្យានាពេលអនាគត។

ការវាយប្រហារដោយបន្លំភាគច្រើនកើតឡើងតាមរយៈអ៊ីមែល ប៉ុន្តែមានវិធីដើម្បីកំណត់អត្តសញ្ញាណភាពស្របច្បាប់របស់ពួកគេ។

នៅពេលអ្នកបើកអ៊ីមែល ពិនិត្យមើលថាតើវាមកពីដែនអ៊ីមែលសាធារណៈឬអត់ (ឧ. @gmail.com)។

ប្រសិនបើវាមកពីដែនអ៊ីមែលសាធារណៈ វាទំនងជាការវាយប្រហារដោយបន្លំ ដោយសារស្ថាប័នមិនប្រើប្រាស់ដែនសាធារណៈ។

ផ្ទុយទៅវិញ ដែនរបស់ពួកគេនឹងមានលក្ខណៈពិសេសសម្រាប់អាជីវកម្មរបស់ពួកគេ (ឧ. ដែនអ៊ីមែលរបស់ Google គឺ @google.com)។

ទោះយ៉ាងណាក៏ដោយ មានការវាយប្រហារក្លែងបន្លំដែលប្រើដែនតែមួយគត់។

វាមានប្រយោជន៍ក្នុងការស្វែងរកក្រុមហ៊ុនយ៉ាងឆាប់រហ័ស និងពិនិត្យមើលភាពស្របច្បាប់របស់វា។

ការវាយប្រហាររបស់ Phishing តែងតែព្យាយាមធ្វើជាមិត្តនឹងអ្នកដោយការស្វាគមន៍ដ៏ល្អ ឬការយល់ចិត្ត។

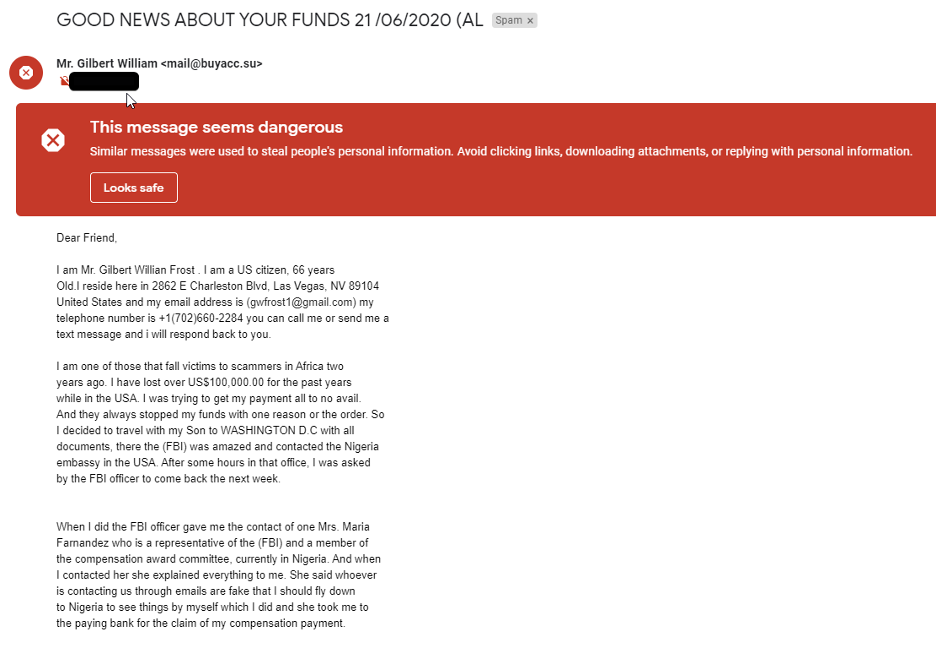

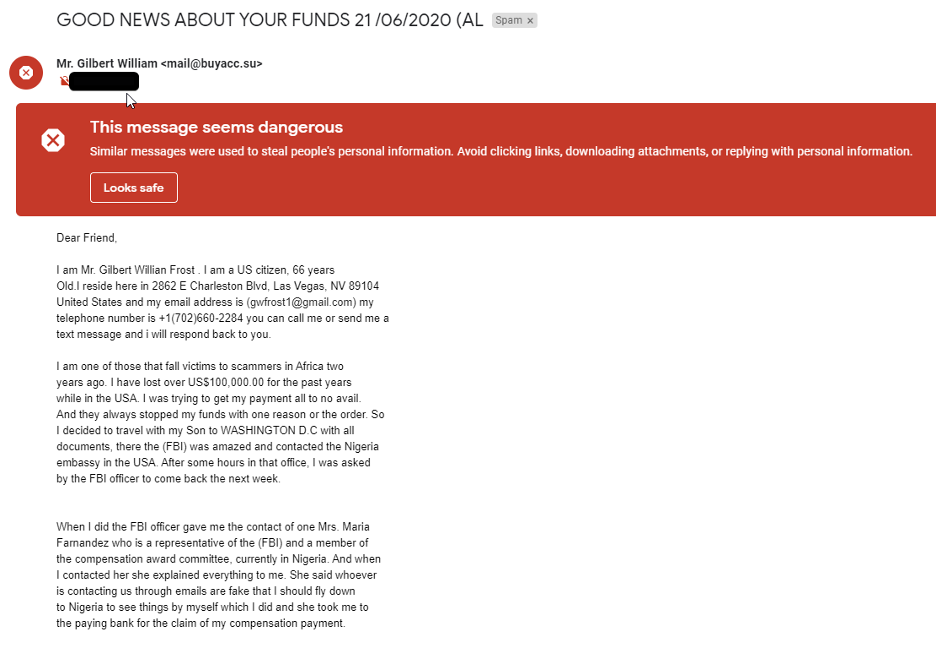

ជាឧទាហរណ៍ នៅក្នុងសារឥតបានការរបស់ខ្ញុំ មិនយូរប៉ុន្មានទេ ខ្ញុំបានរកឃើញអ៊ីមែលបន្លំជាមួយនឹងការស្វាគមន៍ "មិត្តជាទីស្រឡាញ់" ។

ខ្ញុំបានដឹងរួចហើយថានេះគឺជាអ៊ីមែលបន្លំដូចនៅក្នុងប្រធានបទដែលវានិយាយថា "ដំណឹងល្អអំពីមូលនិធិរបស់អ្នក 21/06/2020"។

ការមើលឃើញប្រភេទនៃការស្វាគមន៍ទាំងនោះគួរតែជាទង់ក្រហមភ្លាមៗ ប្រសិនបើអ្នកមិនធ្លាប់មានទំនាក់ទំនងជាមួយទំនាក់ទំនងនោះ។

ខ្លឹមសារនៃអ៊ីមែលបន្លំគឺមានសារៈសំខាន់ខ្លាំងណាស់ ហើយអ្នកនឹងឃើញលក្ខណៈពិសេសប្លែកៗមួយចំនួនដែលបង្កើតបានច្រើនបំផុត។

ប្រសិនបើខ្លឹមសារស្តាប់ទៅមិនសមហេតុផល នោះទំនងជាវាជាការបោកប្រាស់។

ឧទាហរណ៍ ប្រសិនបើប្រធានបទបាននិយាយថា "អ្នកឈ្នះឆ្នោត 1000000 ដុល្លារ" ហើយអ្នកមិនមានការចងចាំពីការចូលរួមក្នុងនោះ នោះគឺជាទង់ក្រហម។

នៅពេលដែលមាតិកាបង្កើតអារម្មណ៍បន្ទាន់ដូចជា "វាអាស្រ័យលើអ្នក" ហើយវានាំឱ្យចុចតំណភ្ជាប់គួរឱ្យសង្ស័យ នោះវាទំនងជាការបោកប្រាស់។

អ៊ីមែលបន្លំតែងតែមានតំណដែលគួរឲ្យសង្ស័យ ឬឯកសារភ្ជាប់ជាមួយពួកគេ។

វិធីល្អដើម្បីពិនិត្យមើលថាតើតំណភ្ជាប់មានមេរោគគឺត្រូវប្រើ VirusTotal ដែលជាគេហទំព័រដែលពិនិត្យឯកសារ ឬតំណភ្ជាប់សម្រាប់មេរោគ។

ឧទាហរណ៍នៃអ៊ីម៉ែលបន្លំ៖

នៅក្នុងឧទាហរណ៍ Google ចង្អុលបង្ហាញថាអ៊ីមែលអាចមានគ្រោះថ្នាក់។

វាទទួលស្គាល់ថាខ្លឹមសាររបស់វាត្រូវគ្នាជាមួយអ៊ីមែលបន្លំស្រដៀងគ្នាផ្សេងទៀត។

ប្រសិនបើអ៊ីមែលបំពេញតាមលក្ខណៈវិនិច្ឆ័យខាងលើភាគច្រើន វាត្រូវបានណែនាំឱ្យរាយការណ៍វាទៅ reportphishing@apwg.org ឬ phishing-report@us-cert.gov ដើម្បីឱ្យវាត្រូវបានរារាំង។

ប្រសិនបើអ្នកកំពុងប្រើ Gmail មានជម្រើសមួយដើម្បីរាយការណ៍អ៊ីមែលសម្រាប់ការបន្លំ។

ទោះបីជាការវាយប្រហារដោយបន្លំត្រូវបានតម្រង់ឆ្ពោះទៅរកអ្នកប្រើប្រាស់ចៃដន្យក៏ដោយ ពួកគេតែងតែកំណត់គោលដៅបុគ្គលិករបស់ក្រុមហ៊ុន។

ទោះយ៉ាងណាក៏ដោយ អ្នកវាយប្រហារមិនតែងតែបន្ទាប់ពីលុយរបស់ក្រុមហ៊ុនទេ ប៉ុន្តែទិន្នន័យរបស់វា។

បើនិយាយពីអាជីវកម្ម ទិន្នន័យមានតម្លៃជាងលុយទៅទៀត ហើយវាអាចប៉ះពាល់ដល់ក្រុមហ៊ុនយ៉ាងធ្ងន់ធ្ងរ។

អ្នកវាយប្រហារអាចប្រើប្រាស់ទិន្នន័យលេចធ្លាយ ដើម្បីជះឥទ្ធិពលដល់សាធារណជន ដោយប៉ះពាល់ដល់ការជឿទុកចិត្តរបស់អ្នកប្រើប្រាស់ និងធ្វើឱ្យខូចឈ្មោះក្រុមហ៊ុន។

ប៉ុន្តែនោះមិនមែនជាផលវិបាកតែមួយគត់ដែលអាចបណ្តាលមកពីនោះទេ។

ផលវិបាកផ្សេងទៀតរួមមានផលប៉ះពាល់អវិជ្ជមានលើការជឿទុកចិត្តរបស់វិនិយោគិន រំខានដល់អាជីវកម្ម និងញុះញង់ឱ្យមានការពិន័យជាប្រាក់ក្រោមបទប្បញ្ញត្តិការពារទិន្នន័យទូទៅ (GDPR)។

ការបណ្តុះបណ្តាលបុគ្គលិករបស់អ្នកដើម្បីដោះស្រាយបញ្ហានេះត្រូវបានណែនាំ ដើម្បីកាត់បន្ថយការវាយប្រហារដោយបន្លំដោយជោគជ័យ។

មធ្យោបាយក្នុងការបណ្តុះបណ្តាលបុគ្គលិកជាទូទៅគឺបង្ហាញពួកគេនូវឧទាហរណ៍នៃអ៊ីម៉ែលបន្លំ និងវិធីដើម្បីរកមើលពួកគេ។

មធ្យោបាយដ៏ល្អមួយទៀតដើម្បីបង្ហាញនិយោជិតពីការបន្លំគឺតាមរយៈការក្លែងធ្វើ។

ការក្លែងបន្លំគឺជាការវាយប្រហារក្លែងក្លាយជាមូលដ្ឋានដែលត្រូវបានរចនាឡើងដើម្បីជួយបុគ្គលិកទទួលស្គាល់ការបន្លំដោយផ្ទាល់ដោយគ្មានផលប៉ះពាល់អវិជ្ជមានណាមួយឡើយ។

ឥឡូវនេះ យើងនឹងចែករំលែកជំហានដែលអ្នកត្រូវធ្វើ ដើម្បីដំណើរការយុទ្ធនាការបន្លំដោយជោគជ័យ។

ការលួចបន្លំនៅតែជាការគំរាមកំហែងផ្នែកសន្តិសុខកំពូល យោងទៅតាមរបាយការណ៍ស្តីពីសុវត្ថិភាពអ៊ីនធឺណិតឆ្នាំ 2020 របស់ WIPRO ។

មធ្យោបាយដ៏ល្អបំផុតមួយក្នុងការប្រមូលទិន្នន័យ និងអប់រំបុគ្គលិកគឺដើម្បីដំណើរការយុទ្ធនាការបន្លំផ្ទៃក្នុង។

វាអាចមានភាពងាយស្រួលគ្រប់គ្រាន់ក្នុងការបង្កើត email phishing ជាមួយនឹង platform phishing ប៉ុន្តែវាមានច្រើនទៀតសម្រាប់វាជាងការចុច send ។

យើងនឹងពិភាក្សាអំពីរបៀបដោះស្រាយការសាកល្បងបន្លំជាមួយនឹងទំនាក់ទំនងខាងក្នុង។

បន្ទាប់មក យើងនឹងពិនិត្យមើលពីរបៀបដែលអ្នកវិភាគ និងប្រើប្រាស់ទិន្នន័យដែលអ្នកប្រមូល។

យុទ្ធនាការបន្លំមិនមែនជាការដាក់ទណ្ឌកម្មមនុស្សទេ ប្រសិនបើពួកគេចាញ់បោកប្រាស់។ ការក្លែងបន្លំគឺអំពីការបង្រៀនបុគ្គលិកពីរបៀបឆ្លើយតបទៅនឹងអ៊ីមែលបន្លំ។ អ្នកចង់ធ្វើឱ្យប្រាកដថាអ្នកមានតម្លាភាពក្នុងការធ្វើការបណ្តុះបណ្តាលបន្លំនៅក្នុងក្រុមហ៊ុនរបស់អ្នក។ ផ្តល់អាទិភាពដល់ការជូនដំណឹងដល់អ្នកដឹកនាំក្រុមហ៊ុនអំពីយុទ្ធនាការបន្លំរបស់អ្នក ហើយពិពណ៌នាអំពីគោលដៅនៃយុទ្ធនាការ។

បន្ទាប់ពីអ្នកផ្ញើការធ្វើតេស្តអ៊ីមែលបន្លំមូលដ្ឋានដំបូងរបស់អ្នក អ្នកអាចធ្វើការប្រកាសទូទាំងក្រុមហ៊ុនដល់បុគ្គលិកទាំងអស់។

ទិដ្ឋភាពសំខាន់នៃការទំនាក់ទំនងផ្ទៃក្នុងគឺរក្សាសារឱ្យជាប់លាប់។ ប្រសិនបើអ្នកកំពុងធ្វើតេស្តការបន្លំផ្ទាល់ខ្លួនរបស់អ្នក នោះវាជាគំនិតល្អក្នុងការបង្កើតម៉ាកយីហោសម្រាប់សម្ភារៈបណ្តុះបណ្តាលរបស់អ្នក។

ការបង្កើតឈ្មោះសម្រាប់កម្មវិធីរបស់អ្នកនឹងជួយបុគ្គលិកឱ្យស្គាល់ខ្លឹមសារអប់រំរបស់អ្នកនៅក្នុងប្រអប់សំបុត្ររបស់ពួកគេ។

ប្រសិនបើអ្នកកំពុងប្រើប្រាស់សេវាកម្មសាកល្បងបន្លំដែលបានគ្រប់គ្រង នោះពួកគេទំនងជាមានការរ៉ាប់រងនេះ។ ខ្លឹមសារអប់រំគួរតែត្រូវបានផលិតមុនពេលវេលា ដូច្នេះអ្នកអាចធ្វើការតាមដានភ្លាមៗបន្ទាប់ពីយុទ្ធនាការរបស់អ្នក។

ផ្តល់ឱ្យបុគ្គលិករបស់អ្នកនូវការណែនាំ និងព័ត៌មានអំពីពិធីការអ៊ីមែលបន្លំខាងក្នុងរបស់អ្នក បន្ទាប់ពីការធ្វើតេស្តមូលដ្ឋានរបស់អ្នក។

អ្នកចង់ផ្តល់ឱកាសឱ្យមិត្តរួមការងាររបស់អ្នកឆ្លើយតបឱ្យបានត្រឹមត្រូវចំពោះការបណ្តុះបណ្តាល។

ការមើលឃើញចំនួនមនុស្សដែលត្រឹមត្រូវ និងរាយការណ៍អ៊ីមែលគឺជាព័ត៌មានសំខាន់ដើម្បីទទួលបានពីការធ្វើតេស្តបន្លំ។

តើអ្វីគួរជាអាទិភាពកំពូលរបស់អ្នកសម្រាប់យុទ្ធនាការរបស់អ្នក?

ការចូលរួម។

អ្នកអាចព្យាយាមផ្អែកលើលទ្ធផលរបស់អ្នកលើចំនួនជោគជ័យ និងបរាជ័យ ប៉ុន្តែលេខទាំងនោះមិនចាំបាច់ជួយអ្នកក្នុងគោលបំណងរបស់អ្នកទេ។

ប្រសិនបើអ្នកដំណើរការការក្លែងធ្វើការធ្វើតេស្តបន្លំ ហើយគ្មាននរណាម្នាក់ចុចលើតំណ តើនោះមានន័យថាការធ្វើតេស្តរបស់អ្នកបានជោគជ័យទេ?

ចម្លើយខ្លីគឺ "ទេ" ។

ការមានអត្រាជោគជ័យ 100% មិនមានន័យថាជោគជ័យនោះទេ។

វាអាចមានន័យថាការធ្វើតេស្តបន្លំរបស់អ្នកគឺងាយស្រួលពេកក្នុងការរកមើល

ម្យ៉ាងវិញទៀត ប្រសិនបើអ្នកទទួលបានអត្រាបរាជ័យយ៉ាងខ្លាំងជាមួយនឹងការធ្វើតេស្តបន្លំរបស់អ្នក វាអាចមានន័យខុសគ្នាទាំងស្រុង។

វាអាចមានន័យថាបុគ្គលិករបស់អ្នកមិនទាន់អាចរកឃើញការវាយប្រហារដោយបន្លំនៅឡើយ។

នៅពេលអ្នកទទួលបានអត្រាខ្ពស់នៃការចុចសម្រាប់យុទ្ធនាការរបស់អ្នក មានឱកាសដ៏ល្អដែលអ្នកត្រូវកាត់បន្ថយការលំបាកនៃអ៊ីមែលបន្លំរបស់អ្នក។

ចំណាយពេលបន្ថែមទៀតដើម្បីបណ្តុះបណ្តាលមនុស្សនៅកម្រិតបច្ចុប្បន្នរបស់ពួកគេ។

នៅទីបំផុតអ្នកចង់កាត់បន្ថយអត្រានៃការចុចតំណភ្ជាប់បន្លំ។

អ្នកប្រហែលជាឆ្ងល់ថាអត្រាចុចល្អឬអាក្រក់គឺជាមួយនឹងការក្លែងបន្លំ។

យោងតាម sans.org របស់អ្នក។ ការក្លែងបន្លំដំបូងអាចផ្តល់អត្រាចុចជាមធ្យម 25-30%.

នោះហាក់ដូចជាចំនួនពិតជាខ្ពស់ណាស់។

ជាសំណាងល្អ ពួកគេបានរាយការណ៍ បន្ទាប់ពី 9-18 ខែនៃការបណ្តុះបណ្តាលការបន្លំ អត្រាចុចសម្រាប់ការធ្វើតេស្តបន្លំគឺ ក្រោម 5% ។

លេខទាំងនេះអាចជួយជាការប៉ាន់ស្មានរដុបនៃលទ្ធផលដែលអ្នកចង់បានពីការបណ្តុះបណ្តាលបន្លំ។

ដើម្បីចាប់ផ្តើមការក្លែងធ្វើអ៊ីមែលបន្លំដំបូងរបស់អ្នក ត្រូវប្រាកដថាដាក់ក្នុងបញ្ជីសនូវអាសយដ្ឋាន IP របស់ឧបករណ៍សាកល្បង។

នេះធ្វើឱ្យប្រាកដថាបុគ្គលិកនឹងទទួលបានអ៊ីមែល។

នៅពេលបង្កើតអ៊ីមែលបន្លំដំបូងរបស់អ្នក កុំធ្វើឱ្យវាងាយស្រួលពេក ឬពិបាកពេក។

អ្នកក៏គួរចងចាំទស្សនិកជនរបស់អ្នកផងដែរ។

ប្រសិនបើមិត្តរួមការងាររបស់អ្នកមិនមែនជាអ្នកប្រើប្រាស់ប្រព័ន្ធផ្សព្វផ្សាយសង្គមខ្លាំងទេនោះ វាប្រហែលជាមិនមែនជាគំនិតល្អទេក្នុងការប្រើពាក្យសម្ងាត់ LinkedIn ក្លែងក្លាយកំណត់អ៊ីមែលបន្លំឡើងវិញ។ អ៊ីមែលរបស់អ្នកសាកល្បងត្រូវតែមានការអំពាវនាវទូលំទូលាយគ្រប់គ្រាន់ ដែលមនុស្សគ្រប់គ្នានៅក្នុងក្រុមហ៊ុនរបស់អ្នកនឹងមានហេតុផលដើម្បីចុច។

ឧទាហរណ៍មួយចំនួននៃអ៊ីមែលបន្លំជាមួយនឹងការអំពាវនាវយ៉ាងទូលំទូលាយអាចជា៖

គ្រាន់តែចាំពីចិត្តវិទ្យាអំពីរបៀបដែលសារនឹងត្រូវបានទទួលយកដោយទស្សនិកជនរបស់អ្នកមុនពេលចុចផ្ញើ។

បន្តផ្ញើអ៊ីមែលបណ្តុះបណ្តាលបន្លំទៅបុគ្គលិករបស់អ្នក។ ត្រូវប្រាកដថា អ្នកកំពុងបង្កើនភាពលំបាកបន្តិចម្តងៗ ក្នុងរយៈពេលមួយ ដើម្បីបង្កើនកម្រិតជំនាញរបស់មនុស្ស។

វាត្រូវបានណែនាំឱ្យធ្វើការផ្ញើអ៊ីមែលប្រចាំខែ។ ប្រសិនបើអ្នក "បន្លំ" ស្ថាប័នរបស់អ្នកញឹកញាប់ពេក ពួកគេទំនងជាចាប់បានលឿនពេក។

ការចាប់បុគ្គលិករបស់អ្នក ការប្រុងប្រយ័ត្នបន្តិចគឺជាវិធីល្អបំផុតដើម្បីទទួលបានលទ្ធផលជាក់ស្តែងបន្ថែមទៀត។

ប្រសិនបើអ្នកផ្ញើអ៊ីមែល "បន្លំ" ប្រភេទដូចគ្នារាល់ពេល អ្នកនឹងមិនបង្រៀនបុគ្គលិករបស់អ្នកពីរបៀបប្រតិកម្មចំពោះការបោកប្រាស់ផ្សេងៗនោះទេ។

អ្នកអាចសាកល្បងមុំផ្សេងគ្នាជាច្រើនរួមមាន:

នៅពេលអ្នកផ្ញើយុទ្ធនាការថ្មី ត្រូវប្រាកដថាអ្នកកំពុងកែតម្រូវភាពពាក់ព័ន្ធនៃសារទៅកាន់ទស្សនិកជនរបស់អ្នក។

ប្រសិនបើអ្នកផ្ញើអ៊ីមែលបន្លំដែលមិនទាក់ទងនឹងអ្វីដែលចាប់អារម្មណ៍ អ្នកប្រហែលជាមិនទទួលបានការឆ្លើយតបច្រើនពីយុទ្ធនាការរបស់អ្នកទេ។

បន្ទាប់ពីផ្ញើយុទ្ធនាការផ្សេងៗទៅបុគ្គលិករបស់អ្នក សូមធ្វើយុទ្ធនាការចាស់មួយចំនួនដែលបោកបញ្ឆោតមនុស្សជាលើកដំបូង ហើយធ្វើការបង្វិលថ្មីលើយុទ្ធនាការនោះ។

អ្នកនឹងអាចប្រាប់ពីប្រសិទ្ធភាពនៃការបណ្តុះបណ្តាលរបស់អ្នក ប្រសិនបើអ្នកឃើញថាមនុស្សកំពុងរៀន និងកែលម្អ។

ពីទីនោះ អ្នកនឹងអាចប្រាប់បានថាតើពួកគេត្រូវការការអប់រំបន្ថែមអំពីរបៀបស្វែងរកអ៊ីមែលបន្លំប្រភេទជាក់លាក់មួយដែរឬទេ។

មានកត្តា 3 ក្នុងការកំណត់ថាតើអ្នកនឹងបង្កើតកម្មវិធីហ្វឹកហ្វឺនការបន្លំផ្ទាល់ខ្លួនរបស់អ្នក ឬប្រភពខាងក្រៅកម្មវិធី។

ប្រសិនបើអ្នកជាវិស្វករសុវត្ថិភាព ឬមានម្នាក់នៅក្នុងក្រុមហ៊ុនរបស់អ្នក អ្នកអាចបង្កើតម៉ាស៊ីនមេបោកបញ្ឆោតបានយ៉ាងងាយស្រួលដោយប្រើវេទិកាបន្លំដែលមានស្រាប់ដើម្បីបង្កើតយុទ្ធនាការរបស់អ្នក។

ប្រសិនបើអ្នកមិនមានវិស្វករសុវត្ថិភាពណាមួយទេ ការបង្កើតកម្មវិធីបន្លំផ្ទាល់ខ្លួនរបស់អ្នកប្រហែលជាគ្មានបញ្ហាទេ។

អ្នកអាចមានវិស្វករសន្តិសុខនៅក្នុងស្ថាប័នរបស់អ្នក ប៉ុន្តែពួកគេប្រហែលជាមិនមានបទពិសោធន៍ជាមួយវិស្វកម្មសង្គម ឬការធ្វើតេស្តបន្លំទេ។

ប្រសិនបើអ្នកមាននរណាម្នាក់ដែលមានបទពិសោធន៍ នោះពួកគេនឹងអាចទុកចិត្តបានគ្រប់គ្រាន់ដើម្បីបង្កើតកម្មវិធីបន្លំផ្ទាល់ខ្លួនរបស់ពួកគេ។

មួយនេះពិតជាកត្តាធំមួយសម្រាប់ក្រុមហ៊ុនខ្នាតតូចដល់មធ្យម។

ប្រសិនបើក្រុមរបស់អ្នកតូច វាប្រហែលជាមិនងាយស្រួលទេក្នុងការបន្ថែមកិច្ចការផ្សេងទៀតទៅក្រុមសន្តិសុខរបស់អ្នក។

វាងាយស្រួលជាងក្នុងការមានក្រុមដែលមានបទពិសោធន៍ផ្សេងទៀតធ្វើការងារឱ្យអ្នក។

អ្នកបានឆ្លងកាត់មគ្គុទ្ទេសក៍ទាំងមូលនេះ ដើម្បីស្វែងយល់ពីរបៀបដែលអ្នកអាចបណ្តុះបណ្តាលបុគ្គលិករបស់អ្នក ហើយអ្នកត្រៀមខ្លួនរួចរាល់ហើយក្នុងការចាប់ផ្តើមការពារស្ថាប័នរបស់អ្នកតាមរយៈការបណ្តុះបណ្តាលការបន្លំ។

តើមានអ្វីឥឡូវនេះ?

ប្រសិនបើអ្នកជាវិស្វករសន្តិសុខ ហើយចង់ចាប់ផ្តើមដំណើរការយុទ្ធនាការបន្លំដំបូងរបស់អ្នកឥឡូវនេះ។ ទៅទីនេះដើម្បីស្វែងយល់បន្ថែមអំពីឧបករណ៍ក្លែងបន្លំដែលអ្នកអាចប្រើដើម្បីចាប់ផ្តើមថ្ងៃនេះ។

ឬ ...

ប្រសិនបើអ្នកចាប់អារម្មណ៍ក្នុងការស្វែងយល់អំពីសេវាកម្មដែលបានគ្រប់គ្រងដើម្បីដំណើរការយុទ្ធនាការបន្លំសម្រាប់អ្នក។ ស្វែងយល់បន្ថែមនៅទីនេះអំពីរបៀបដែលអ្នកអាចចាប់ផ្តើមការសាកល្បងឥតគិតថ្លៃរបស់អ្នកក្នុងការបណ្តុះបណ្តាលការបន្លំ។

ប្រើបញ្ជីត្រួតពិនិត្យដើម្បីកំណត់អត្តសញ្ញាណអ៊ីមែលមិនធម្មតា ហើយប្រសិនបើពួកគេកំពុងបន្លំ បន្ទាប់មករាយការណ៍ពួកគេ។

ទោះបីជាមានតម្រងបន្លំនៅទីនោះដែលអាចការពារអ្នកបានក៏ដោយ វាមិន 100% ទេ។

អ៊ីមែលបន្លំកំពុងវិវឌ្ឍន៍ឥតឈប់ឈរ ហើយមិនដូចគ្នាទេ។

ទៅ ការពារក្រុមហ៊ុនរបស់អ្នក។ ពីការវាយប្រហារ phishing អ្នកអាចចូលរួម ការក្លែងធ្វើបន្លំ ដើម្បីកាត់បន្ថយឱកាសនៃការវាយប្រហារដោយបន្លំដោយជោគជ័យ។

យើងសង្ឃឹមថាអ្នកបានរៀនគ្រប់គ្រាន់ពីការណែនាំនេះ ដើម្បីស្វែងយល់ពីអ្វីដែលអ្នកត្រូវធ្វើបន្ទាប់ ដើម្បីកាត់បន្ថយឱកាសនៃការវាយប្រហារដោយបន្លំមកលើអាជីវកម្មរបស់អ្នក។

សូមទុកមតិយោបល់ ប្រសិនបើអ្នកមានសំណួរណាមួយសម្រាប់ពួកយើង ឬប្រសិនបើអ្នកចង់ចែករំលែកចំណេះដឹង ឬបទពិសោធន៍របស់អ្នកជាមួយយុទ្ធនាការបន្លំ។

កុំភ្លេចចែករំលែកការណែនាំនេះ និងផ្សព្វផ្សាយផង!

ហាយប៊ីត

9511 Queens Guard Ct.

Laurel, MD 20723

ទូរស័ព្ទ: (732) 771-9995

អ៊ីមែល៖ info@hailbytes.com