បណ្តាញ IT សម្រាប់អ្នកចាប់ផ្តើមដំបូង

បណ្តាញ IT សម្រាប់អ្នកចាប់ផ្តើមដំបូង៖ ការណែនាំ

នៅក្នុងអត្ថបទនេះ យើងនឹងពិភាក្សាអំពីមូលដ្ឋានគ្រឹះនៃបណ្តាញ IT ។ យើងនឹងគ្របដណ្តប់លើប្រធានបទដូចជា ហេដ្ឋារចនាសម្ព័ន្ធបណ្តាញ ឧបករណ៍បណ្តាញ និងសេវាកម្មបណ្តាញ។ នៅចុងបញ្ចប់នៃអត្ថបទនេះ អ្នកគួរតែយល់ច្បាស់អំពីរបៀបដែលបណ្តាញ IT ដំណើរការ។

តើបណ្តាញកុំព្យូទ័រគឺជាអ្វី?

បណ្តាញកុំព្យូទ័រគឺជាក្រុមនៃកុំព្យូទ័រដែលមានទំនាក់ទំនងគ្នាទៅវិញទៅមក។ គោលបំណងនៃបណ្តាញកុំព្យូទ័រគឺដើម្បីចែករំលែកទិន្នន័យ និងធនធាន។ ឧទាហរណ៍ អ្នកអាចប្រើបណ្តាញកុំព្យូទ័រដើម្បីចែករំលែកឯកសារ ម៉ាស៊ីនបោះពុម្ព និងការតភ្ជាប់អ៊ីនធឺណិត។

ប្រភេទនៃបណ្តាញកុំព្យូទ័រ

បណ្តាញកុំព្យូទ័រទូទៅមាន ៧ ប្រភេទ៖

បណ្តាញក្នុងតំបន់ (LAN)៖ គឺជាក្រុមកុំព្យូទ័រដែលតភ្ជាប់គ្នាទៅវិញទៅមកក្នុងតំបន់តូចមួយដូចជាផ្ទះ ការិយាល័យ ឬសាលារៀន។

បណ្តាញតំបន់ធំទូលាយ (WAN)៖ WAN គឺជាបណ្តាញធំជាង ដែលអាចលាតសន្ធឹងលើអគារជាច្រើន ឬសូម្បីតែប្រទេសនានា។

បណ្តាញមូលដ្ឋានឥតខ្សែ (WLAN)៖ WLAN គឺជាបណ្តាញមូលដ្ឋានដែលប្រើបច្ចេកវិទ្យាឥតខ្សែដើម្បីភ្ជាប់ឧបករណ៍។

បណ្តាញតំបន់ទី្រកុង (MAN)៖ A MAN គឺជាបណ្តាញទូទាំងទីក្រុង។

បណ្តាញតំបន់ផ្ទាល់ខ្លួន (PAN)៖ PAN គឺជាបណ្តាញដែលភ្ជាប់ឧបករណ៍ផ្ទាល់ខ្លួនដូចជាកុំព្យូទ័រ កុំព្យូទ័រយួរដៃ និងស្មាតហ្វូន។

បណ្តាញតំបន់ផ្ទុក (SAN)៖ SAN គឺជាបណ្តាញដែលប្រើដើម្បីភ្ជាប់ឧបករណ៍ផ្ទុក។

បណ្តាញឯកជននិម្មិត (VPN)៖ VPN គឺជាបណ្តាញឯកជនដែលប្រើបណ្តាញសាធារណៈ (ដូចជាអ៊ីនធឺណិត) ដើម្បីភ្ជាប់គេហទំព័រ ឬអ្នកប្រើប្រាស់ពីចម្ងាយ។

បណ្តាញវចនាធិប្បាយ

នេះគឺជាបញ្ជីពាក្យទូទៅដែលប្រើក្នុង Networking៖

អាសយដ្ឋាន IP: ឧបករណ៍នីមួយៗនៅលើបណ្តាញមានអាសយដ្ឋាន IP តែមួយគត់។ អាសយដ្ឋាន IP ត្រូវបានប្រើដើម្បីកំណត់អត្តសញ្ញាណឧបករណ៍នៅលើបណ្តាញ។ IP តំណាងឱ្យ Internet Protocol ។

ថ្នាំង៖ ថ្នាំងគឺជាឧបករណ៍ដែលត្រូវបានភ្ជាប់ទៅបណ្តាញ។ ឧទាហរណ៍នៃថ្នាំងរួមមានកុំព្យូទ័រ ម៉ាស៊ីនបោះពុម្ព និងរ៉ោតទ័រ។

រ៉ោតទ័រ៖ រ៉ោតទ័រគឺជាឧបករណ៍ដែលបញ្ជូនបន្តកញ្ចប់ទិន្នន័យរវាងបណ្តាញ។

ប្តូរ៖ កុងតាក់គឺជាឧបករណ៍ដែលភ្ជាប់ឧបករណ៍ជាច្រើនជាមួយគ្នានៅលើបណ្តាញតែមួយ។ ការប្តូរអនុញ្ញាតឱ្យទិន្នន័យត្រូវបានផ្ញើទៅអ្នកទទួលដែលមានបំណងតែប៉ុណ្ណោះ។

ប្រភេទនៃការប្តូរ៖

ការប្តូរសៀគ្វី៖ នៅក្នុងការប្តូរសៀគ្វី ការតភ្ជាប់រវាងឧបករណ៍ពីរត្រូវបានឧទ្ទិសដល់ទំនាក់ទំនងជាក់លាក់នោះ។ នៅពេលដែលការតភ្ជាប់ត្រូវបានបង្កើតឡើង វាមិនអាចប្រើដោយឧបករណ៍ផ្សេងទៀតបានទេ។

ការប្តូរកញ្ចប់ព័ត៌មាន៖ នៅក្នុងការប្តូរកញ្ចប់ទិន្នន័យត្រូវបានបែងចែកទៅជាកញ្ចប់តូច។ កញ្ចប់នីមួយៗអាចប្រើផ្លូវផ្សេងគ្នាទៅកាន់គោលដៅ។ ការប្តូរកញ្ចប់គឺមានប្រសិទ្ធភាពជាងការប្តូរសៀគ្វីព្រោះវាអនុញ្ញាតឱ្យឧបករណ៍ជាច្រើនចែករំលែកការភ្ជាប់បណ្តាញដូចគ្នា។

ការប្តូរសារ៖ ការប្តូរសារគឺជាប្រភេទនៃការប្តូរកញ្ចប់ព័ត៌មានដែលត្រូវបានប្រើដើម្បីផ្ញើសាររវាងកុំព្យូទ័រ។

ច្រក: ច្រកត្រូវបានប្រើដើម្បីភ្ជាប់ឧបករណ៍ទៅបណ្តាញ។ ឧបករណ៍នីមួយៗមានច្រកជាច្រើនដែលអាចត្រូវបានប្រើដើម្បីភ្ជាប់ទៅបណ្តាញប្រភេទផ្សេងៗគ្នា។

នេះគឺជាភាពស្រដៀងគ្នាសម្រាប់កំពង់ផែ៖ គិតពីច្រកជាច្រកចេញនៅក្នុងផ្ទះរបស់អ្នក។ អ្នកអាចប្រើព្រីដូចគ្នាដើម្បីដោតចង្កៀង ទូរទស្សន៍ ឬកុំព្យូទ័រ។

ប្រភេទខ្សែបណ្តាញ

មាន 4 ប្រភេទទូទៅនៃខ្សែបណ្តាញ:

ខ្សែ coaxial: ខ្សែ Coaxial គឺជាប្រភេទខ្សែដែលប្រើសម្រាប់ទូរទស្សន៍ខ្សែកាប និងអ៊ីនធឺណិត។ វាត្រូវបានធ្វើពីស្នូលទង់ដែងដែលព័ទ្ធជុំវិញដោយសម្ភារៈអ៊ីសូឡង់និងអាវការពារ។

ខ្សែគូរមួល៖ ខ្សែ Twisted pair គឺជាប្រភេទខ្សែដែលប្រើសម្រាប់បណ្តាញអ៊ីសឺរណិត។ វាត្រូវបានគេធ្វើឡើងពីខ្សែស្ពាន់ពីរដែលបត់ចូលគ្នា។ ការបង្វិលជួយកាត់បន្ថយការរំខាន។

ខ្សែកាបអុបទិក៖ ខ្សែកាបអុបទិកគឺជាខ្សែមួយប្រភេទដែលប្រើពន្លឺដើម្បីបញ្ជូនទិន្នន័យ។ វាត្រូវបានធ្វើឡើងពីកញ្ចក់ឬស្នូលផ្លាស្ទិចដែលព័ទ្ធជុំវិញដោយសម្ភារៈតោង។

ឥតខ្សែ: ឥតខ្សែគឺជាបណ្តាញមួយប្រភេទដែលប្រើរលកវិទ្យុដើម្បីបញ្ជូនទិន្នន័យ។ បណ្តាញឥតខ្សែមិនប្រើខ្សែជាក់ស្តែងដើម្បីភ្ជាប់ឧបករណ៍ទេ។

ប្រធានបទវិទ្យា

មាន 4 topologies បណ្តាញទូទៅ:

តូប៉ូឡូញឡានក្រុង៖ នៅក្នុង topology រថយន្តក្រុង ឧបករណ៍ទាំងអស់ត្រូវបានភ្ជាប់ទៅខ្សែតែមួយ។

គុណសម្បត្តិ:

- ងាយស្រួលក្នុងការភ្ជាប់ឧបករណ៍ថ្មី។

- ងាយស្រួលក្នុងការដោះស្រាយបញ្ហា

គុណវិបត្តិ:

- ប្រសិនបើខ្សែមេបរាជ័យ បណ្តាញទាំងមូលនឹងរលំ

- ដំណើរការថយចុះ ដោយសារឧបករណ៍កាន់តែច្រើនត្រូវបានបញ្ចូលទៅក្នុងបណ្តាញ

តារានិករកំពូល៖ នៅក្នុង topology ផ្កាយ ឧបករណ៍ទាំងអស់ត្រូវបានភ្ជាប់ទៅឧបករណ៍កណ្តាល។

គុណសម្បត្តិ:

- ងាយស្រួលក្នុងការបន្ថែម និងយកឧបករណ៍ចេញ

- ងាយស្រួលក្នុងការដោះស្រាយបញ្ហា

- ឧបករណ៍នីមួយៗមានការតភ្ជាប់ផ្ទាល់ខ្លួន

គុណវិបត្តិ:

- ប្រសិនបើឧបករណ៍កណ្តាលបរាជ័យ បណ្តាញទាំងមូលនឹងធ្លាក់ចុះ

ទ្រនិចទ្រវែង៖ នៅក្នុង ring topology ឧបករណ៍នីមួយៗត្រូវបានភ្ជាប់ទៅឧបករណ៍ពីរផ្សេងទៀត។

គុណសម្បត្តិ:

- ងាយស្រួលក្នុងការដោះស្រាយបញ្ហា

- ឧបករណ៍នីមួយៗមានការតភ្ជាប់ផ្ទាល់ខ្លួន

គុណវិបត្តិ:

- ប្រសិនបើឧបករណ៍មួយបរាជ័យ បណ្តាញទាំងមូលនឹងធ្លាក់ចុះ

- ដំណើរការថយចុះ ដោយសារឧបករណ៍កាន់តែច្រើនត្រូវបានបញ្ចូលទៅក្នុងបណ្តាញ

រចនាសម្ព័ន្ធសំណាញ់៖ នៅក្នុងប្រព័ន្ធ Mesh topology ឧបករណ៍នីមួយៗត្រូវបានភ្ជាប់ទៅគ្រប់ឧបករណ៍ផ្សេងទៀត។

គុណសម្បត្តិ:

- ឧបករណ៍នីមួយៗមានការតភ្ជាប់ផ្ទាល់ខ្លួន

- អាចទុកចិត្តបាន

- គ្មានចំណុចតែមួយនៃការបរាជ័យ

គុណវិបត្តិ:

- ថ្លៃជាង topologies ផ្សេងទៀត។

- ពិបាកក្នុងការដោះស្រាយបញ្ហា

- ដំណើរការថយចុះ ដោយសារឧបករណ៍កាន់តែច្រើនត្រូវបានបញ្ចូលទៅក្នុងបណ្តាញ

3 ឧទាហរណ៍នៃបណ្តាញកុំព្យូទ័រ

ឧទាហរណ៍ 1: នៅក្នុងការកំណត់ការិយាល័យ កុំព្យូទ័រត្រូវបានភ្ជាប់ទៅគ្នាទៅវិញទៅមកដោយប្រើបណ្តាញ។ បណ្តាញនេះអនុញ្ញាតឱ្យបុគ្គលិកចែករំលែកឯកសារ និងម៉ាស៊ីនបោះពុម្ព។

ឧទាហរណ៍ 2: បណ្តាញផ្ទះអនុញ្ញាតឱ្យឧបករណ៍ភ្ជាប់អ៊ីនធឺណិត និងចែករំលែកទិន្នន័យជាមួយគ្នា។

ឧទាហរណ៍ 3: បណ្តាញទូរស័ព្ទចល័តត្រូវបានប្រើដើម្បីភ្ជាប់ទូរស័ព្ទ និងឧបករណ៍ចល័តផ្សេងទៀតទៅកាន់អ៊ីនធឺណិត និងគ្នាទៅវិញទៅមក។

តើបណ្តាញកុំព្យូទ័រដំណើរការជាមួយអ៊ីនធឺណិតដោយរបៀបណា?

បណ្តាញកុំព្យូទ័រភ្ជាប់ឧបករណ៍ទៅអ៊ីនធឺណិតដើម្បីឱ្យពួកគេអាចទំនាក់ទំនងគ្នាទៅវិញទៅមក។ នៅពេលអ្នកភ្ជាប់អ៊ីនធឺណិត កុំព្យូទ័ររបស់អ្នកផ្ញើ និងទទួលទិន្នន័យតាមរយៈបណ្តាញ។ ទិន្នន័យនេះត្រូវបានផ្ញើជាទម្រង់កញ្ចប់ព័ត៌មាន។ កញ្ចប់នីមួយៗមាន ព អំពីកន្លែងដែលវាបានមកពី និងកន្លែងដែលវាទៅ។ កញ្ចប់ព័ត៌មានត្រូវបានបញ្ជូនតាមបណ្តាញទៅកាន់គោលដៅរបស់ពួកគេ។

អ្នកផ្តល់សេវាអ៊ិនធឺណិត (ISP) ផ្តល់ការតភ្ជាប់រវាងបណ្តាញកុំព្យូទ័រ និងអ៊ីនធឺណិត។ ISPs ភ្ជាប់ទៅបណ្តាញកុំព្យូទ័រតាមរយៈដំណើរការហៅថា peering ។ Peering គឺនៅពេលដែលបណ្តាញពីរ ឬច្រើនភ្ជាប់ទៅគ្នាទៅវិញទៅមក ដូច្នេះពួកគេអាចផ្លាស់ប្តូរចរាចរណ៍បាន។ ចរាចរណ៍គឺជាទិន្នន័យដែលត្រូវបានបញ្ជូនរវាងបណ្តាញ។

ការភ្ជាប់ ISP មានបួនប្រភេទ៖

- ហៅទូរសព្ទ៖ ការតភ្ជាប់តាមទូរស័ព្ទប្រើខ្សែទូរស័ព្ទដើម្បីភ្ជាប់ទៅអ៊ីនធឺណិត។ នេះគឺជាប្រភេទនៃការតភ្ជាប់យឺតបំផុត។

- DSL៖ ការភ្ជាប់ DSL ប្រើខ្សែទូរស័ព្ទដើម្បីភ្ជាប់ទៅអ៊ីនធឺណិត។ នេះគឺជាប្រភេទនៃការតភ្ជាប់លឿនជាងការហៅទូរសព្ទ។

-ខ្សែ៖ ការភ្ជាប់ខ្សែប្រើខ្សែទូរទស្សន៍ខ្សែកាប ដើម្បីភ្ជាប់ទៅអ៊ីនធឺណិត។ នេះគឺជាប្រភេទនៃការតភ្ជាប់លឿនជាង DSL ។

– ជាតិសរសៃ៖ ការតភ្ជាប់សរសៃប្រើសរសៃអុបទិកដើម្បីតភ្ជាប់ទៅអ៊ីនធឺណិត។ នេះគឺជាប្រភេទនៃការតភ្ជាប់លឿនបំផុត។

អ្នកផ្តល់សេវាបណ្តាញ (NSPs) ផ្តល់ការតភ្ជាប់រវាងបណ្តាញកុំព្យូទ័រ និងអ៊ីនធឺណិត។ NSPs ភ្ជាប់ទៅបណ្តាញកុំព្យូទ័រតាមរយៈដំណើរការហៅថា peering ។ Peering គឺនៅពេលដែលបណ្តាញពីរ ឬច្រើនភ្ជាប់ទៅគ្នាទៅវិញទៅមក ដូច្នេះពួកគេអាចផ្លាស់ប្តូរចរាចរណ៍បាន។ ចរាចរណ៍គឺជាទិន្នន័យដែលត្រូវបានបញ្ជូនរវាងបណ្តាញ។

ការតភ្ជាប់ NSP មានបួនប្រភេទ៖

- ហៅទូរសព្ទ៖ ការតភ្ជាប់តាមទូរស័ព្ទប្រើខ្សែទូរស័ព្ទដើម្បីភ្ជាប់ទៅអ៊ីនធឺណិត។ នេះគឺជាប្រភេទនៃការតភ្ជាប់យឺតបំផុត។

- DSL៖ ការភ្ជាប់ DSL ប្រើខ្សែទូរស័ព្ទដើម្បីភ្ជាប់ទៅអ៊ីនធឺណិត។ នេះគឺជាប្រភេទនៃការតភ្ជាប់លឿនជាងការហៅទូរសព្ទ។

-ខ្សែ៖ ការភ្ជាប់ខ្សែប្រើខ្សែទូរទស្សន៍ខ្សែកាប ដើម្បីភ្ជាប់ទៅអ៊ីនធឺណិត។ នេះគឺជាប្រភេទនៃការតភ្ជាប់លឿនជាង DSL ។

– ជាតិសរសៃ៖ ការតភ្ជាប់សរសៃប្រើសរសៃអុបទិកដើម្បីតភ្ជាប់ទៅអ៊ីនធឺណិត។ នេះគឺជាប្រភេទនៃការតភ្ជាប់លឿនបំផុត។

ស្ថាបត្យកម្មបណ្តាញកុំព្យូទ័រ

ស្ថាបត្យកម្មបណ្តាញកុំព្យូទ័រគឺជាវិធីដែលកុំព្យូទ័រត្រូវបានរៀបចំនៅក្នុងបណ្តាញមួយ។

ស្ថាបត្យកម្ម Peer-to-peer (P2P) គឺជាស្ថាបត្យកម្មបណ្តាញដែលឧបករណ៍នីមួយៗគឺទាំងម៉ាស៊ីនភ្ញៀវ និងម៉ាស៊ីនមេ។ នៅក្នុងបណ្តាញ P2P មិនមានម៉ាស៊ីនមេកណ្តាលទេ។ ឧបករណ៍នីមួយៗភ្ជាប់ទៅឧបករណ៍ផ្សេងទៀតនៅលើបណ្តាញដើម្បីចែករំលែកធនធាន។

ស្ថាបត្យកម្មម៉ាស៊ីនភ្ញៀវ-ម៉ាស៊ីនមេ (C/S) គឺជាស្ថាបត្យកម្មបណ្តាញដែលឧបករណ៍នីមួយៗជាម៉ាស៊ីនភ្ញៀវ ឬម៉ាស៊ីនមេ។ នៅក្នុងបណ្តាញ C/S មានម៉ាស៊ីនមេកណ្តាលដែលផ្តល់សេវាកម្មដល់អតិថិជន។ អតិថិជនភ្ជាប់ទៅម៉ាស៊ីនមេ ដើម្បីចូលប្រើធនធាន។

ស្ថាបត្យកម្មបីជាន់ គឺជាស្ថាបត្យកម្មបណ្តាញដែលឧបករណ៍នីមួយៗជាម៉ាស៊ីនភ្ញៀវ ឬម៉ាស៊ីនមេ។ នៅក្នុងបណ្តាញបីជាន់ មានឧបករណ៍បីប្រភេទ៖

- អតិថិជន៖ ម៉ាស៊ីនភ្ញៀវគឺជាឧបករណ៍ដែលភ្ជាប់ទៅបណ្តាញ។

- ម៉ាស៊ីនមេ៖ ម៉ាស៊ីនមេគឺជាឧបករណ៍ដែលផ្តល់សេវាកម្មដល់អតិថិជននៅលើ a.

- ពិធីការ៖ ពិធីការគឺជាសំណុំនៃច្បាប់ដែលគ្រប់គ្រងពីរបៀបដែលឧបករណ៍ទំនាក់ទំនងនៅលើបណ្តាញមួយ។

ស្ថាបត្យកម្មសំណាញ់មួយ។ គឺជាស្ថាបត្យកម្មបណ្តាញដែលឧបករណ៍នីមួយៗត្រូវបានភ្ជាប់ទៅគ្រប់ឧបករណ៍ផ្សេងទៀតនៅលើបណ្តាញ។ នៅក្នុងបណ្តាញ Mesh មិនមានម៉ាស៊ីនមេកណ្តាលទេ។ ឧបករណ៍នីមួយៗភ្ជាប់ទៅគ្រប់ឧបករណ៍ផ្សេងទៀតនៅលើបណ្តាញ ដើម្បីចែករំលែកធនធាន។

A topology សំណាញ់ពេញលេញ គឺជាស្ថាបត្យកម្ម Mesh ដែលឧបករណ៍នីមួយៗត្រូវបានភ្ជាប់ទៅគ្រប់ឧបករណ៍ផ្សេងទៀតនៅលើបណ្តាញ។ នៅក្នុង topology mesh ពេញលេញ មិនមានម៉ាស៊ីនមេកណ្តាលទេ។ ឧបករណ៍នីមួយៗភ្ជាប់ទៅគ្រប់ឧបករណ៍ផ្សេងទៀតនៅលើបណ្តាញ ដើម្បីចែករំលែកធនធាន។

A topology សំណាញ់ផ្នែក គឺជាស្ថាបត្យកម្ម Mesh ដែលឧបករណ៍មួយចំនួនត្រូវបានភ្ជាប់ទៅគ្រប់ឧបករណ៍ផ្សេងទៀតនៅលើបណ្តាញ ប៉ុន្តែមិនមែនឧបករណ៍ទាំងអស់ត្រូវបានភ្ជាប់ទៅឧបករណ៍ផ្សេងទៀតទាំងអស់នោះទេ។ នៅក្នុង topology mesh មួយផ្នែក មិនមាន server កណ្តាលទេ។ ឧបករណ៍មួយចំនួនភ្ជាប់ទៅគ្រប់ឧបករណ៍ផ្សេងទៀតនៅលើបណ្តាញ ប៉ុន្តែមិនមែនឧបករណ៍ទាំងអស់ភ្ជាប់ទៅឧបករណ៍ផ្សេងទៀតទាំងអស់នោះទេ។

A បណ្តាញសំណាញ់ឥតខ្សែ (WMN) គឺជាបណ្តាញ Mesh ដែលប្រើបច្ចេកវិទ្យាឥតខ្សែដើម្បីភ្ជាប់ឧបករណ៍។ WMNs ជារឿយៗត្រូវបានប្រើប្រាស់នៅកន្លែងសាធារណៈ ដូចជាសួនកម្សាន្ត និងហាងកាហ្វេ ដែលជាកន្លែងដែលវានឹងពិបាកក្នុងការដាក់ពង្រាយបណ្តាញខ្សែបណ្តាញ។

ការប្រើប្រាស់ Load Balancers

Load Balancers គឺជាឧបករណ៍ដែលចែកចាយចរាចរឆ្លងកាត់បណ្តាញមួយ។ Load Balancers ធ្វើអោយប្រសើរឡើងនូវដំណើរការដោយការចែកចាយចរាចរណ៍ស្មើៗគ្នានៅលើឧបករណ៍នៅលើបណ្តាញមួយ។

ពេលណាត្រូវប្រើ Load Balancers

Load Balancers ត្រូវបានប្រើជាញឹកញាប់នៅក្នុងបណ្តាញដែលមានចរាចរណ៍ច្រើន។ ឧទាហរណ៍ ឧបករណ៍ផ្ទុកតុល្យភាពត្រូវបានប្រើជាញឹកញាប់នៅក្នុងមជ្ឈមណ្ឌលទិន្នន័យ និងគេហទំព័រកសិដ្ឋាន។

របៀបដែល Load Balancers ដំណើរការ

Load Balancers ចែកចាយចរាចរឆ្លងកាត់បណ្តាញមួយ ដោយប្រើក្បួនដោះស្រាយផ្សេងៗ។ ក្បួនដោះស្រាយទូទៅបំផុតគឺក្បួនដោះស្រាយជុំ-រ៉ូប៊ីន។

នេះ ក្បួនដោះស្រាយវិលជុំ គឺជាក្បួនដោះស្រាយតុល្យភាពបន្ទុកដែលចែកចាយចរាចរណ៍ស្មើៗគ្នានៅទូទាំងឧបករណ៍នៅលើបណ្តាញ។ ក្បួនដោះស្រាយ round-robin ដំណើរការដោយការផ្ញើសំណើថ្មីនីមួយៗទៅកាន់ឧបករណ៍បន្ទាប់ក្នុងបញ្ជីមួយ។

ក្បួនដោះស្រាយជុំ - រ៉ូប៊ីន គឺជាក្បួនដោះស្រាយសាមញ្ញដែលងាយស្រួលអនុវត្ត។ ទោះយ៉ាងណាក៏ដោយ ក្បួនដោះស្រាយជុំ-រ៉ូប៊ីន មិនគិតពីសមត្ថភាពរបស់ឧបករណ៍នៅលើបណ្តាញទេ។ ជាលទ្ធផល ក្បួនដោះស្រាយជុំ-រ៉ូប៊ីន ជួនកាលអាចបណ្តាលឱ្យឧបករណ៍ផ្ទុកលើសទម្ងន់។

ឧទាហរណ៍ ប្រសិនបើមានឧបករណ៍ចំនួនបីនៅលើបណ្តាញ នោះក្បួនដោះស្រាយជុំវិលជុំនឹងផ្ញើសំណើដំបូងទៅកាន់ឧបករណ៍ទីមួយ សំណើទីពីរទៅកាន់ឧបករណ៍ទីពីរ និងសំណើទីបីទៅកាន់ឧបករណ៍ទីបី។ សំណើទីបួននឹងត្រូវបានផ្ញើទៅកាន់ឧបករណ៍ទីមួយ ហើយដូច្នេះនៅលើ។

ដើម្បីជៀសវាងបញ្ហានេះ អ្នកធ្វើសមតុល្យផ្ទុកមួយចំនួនប្រើក្បួនដោះស្រាយដ៏ស្មុគ្រស្មាញបន្ថែមទៀត ដូចជាក្បួនដោះស្រាយការតភ្ជាប់តិចបំផុត។

នេះ ក្បួនដោះស្រាយការតភ្ជាប់តិចបំផុត។ គឺជាក្បួនដោះស្រាយតុល្យភាពបន្ទុក ដែលផ្ញើសំណើថ្មីនីមួយៗទៅកាន់ឧបករណ៍ជាមួយនឹងការតភ្ជាប់សកម្មតិចបំផុត។ ក្បួនដោះស្រាយការតភ្ជាប់តិចបំផុតដំណើរការដោយតាមដានចំនួននៃការតភ្ជាប់សកម្មសម្រាប់ឧបករណ៍នីមួយៗនៅលើបណ្តាញ។

ក្បួនដោះស្រាយការភ្ជាប់តិចបំផុតគឺមានភាពស្មុគ្រស្មាញជាងក្បួនដោះស្រាយជុំវិល ហើយអាចចែកចាយចរាចរណ៍លើបណ្តាញមួយយ៉ាងមានប្រសិទ្ធភាពជាង។ ទោះជាយ៉ាងណាក៏ដោយ ក្បួនដោះស្រាយការតភ្ជាប់តិចបំផុតគឺពិបាកអនុវត្តជាងក្បួនដោះស្រាយជុំវិល។

ឧទាហរណ៍ ប្រសិនបើមានឧបករណ៍ចំនួនបីនៅលើបណ្តាញ ហើយឧបករណ៍ទីមួយមានការតភ្ជាប់សកម្មពីរ ឧបករណ៍ទីពីរមានការតភ្ជាប់សកម្មចំនួនបួន ហើយឧបករណ៍ទីបីមានការតភ្ជាប់សកម្មមួយ នោះក្បួនដោះស្រាយការតភ្ជាប់តិចបំផុតនឹងផ្ញើសំណើទីបួនទៅកាន់ ឧបករណ៍ទីបី។

Load Balancers ក៏អាចប្រើការបញ្ចូលគ្នានៃក្បួនដោះស្រាយដើម្បីចែកចាយចរាចរឆ្លងកាត់បណ្តាញមួយ។ ឧទាហរណ៍ ឧបករណ៍ផ្ទុកតុល្យភាពអាចប្រើក្បួនដោះស្រាយការវិលជុំ ដើម្បីចែកចាយចរាចរណ៍ស្មើៗគ្នាលើឧបករណ៍នៅលើបណ្តាញ ហើយបន្ទាប់មកប្រើក្បួនដោះស្រាយការតភ្ជាប់តិចបំផុត ដើម្បីផ្ញើសំណើថ្មីទៅកាន់ឧបករណ៍ដែលមានការតភ្ជាប់សកម្មតិចបំផុត។

កំណត់រចនាសម្ព័ន្ធ Load Balancers

Load Balancer ត្រូវបានកំណត់រចនាសម្ព័ន្ធដោយប្រើការកំណត់ផ្សេងៗ។ ការកំណត់សំខាន់បំផុតគឺក្បួនដោះស្រាយដែលត្រូវបានប្រើដើម្បីចែកចាយចរាចរណ៍ និងឧបករណ៍ដែលត្រូវបានរួមបញ្ចូលនៅក្នុងអាងផ្ទុកតុល្យភាព។

ការផ្ទុកតុល្យភាពអាចត្រូវបានកំណត់រចនាសម្ព័ន្ធដោយដៃ ឬពួកគេអាចកំណត់រចនាសម្ព័ន្ធដោយស្វ័យប្រវត្តិ។ ការកំណត់រចនាសម្ព័ន្ធដោយស្វ័យប្រវត្តិត្រូវបានប្រើជាញឹកញាប់នៅក្នុងបណ្តាញដែលមានឧបករណ៍ច្រើន ហើយការកំណត់រចនាសម្ព័ន្ធដោយដៃត្រូវបានប្រើជាញឹកញាប់នៅក្នុងបណ្តាញតូចជាង។

នៅពេលកំណត់រចនាសម្ព័ន្ធសមតុល្យបន្ទុក វាមានសារៈសំខាន់ណាស់ក្នុងការជ្រើសរើសក្បួនដោះស្រាយសមស្រប និងរួមបញ្ចូលឧបករណ៍ទាំងអស់ដែលនឹងត្រូវបានប្រើនៅក្នុងអាងផ្ទុកតុល្យភាព។

ការធ្វើតេស្តតុល្យភាពផ្ទុក

Load Balancers អាចត្រូវបានសាកល្បងដោយប្រើភាពខុសគ្នានៃ ឧបករណ៍ដែលមាន. ឧបករណ៍សំខាន់បំផុតគឺម៉ាស៊ីនបង្កើតចរាចរបណ្តាញ។

A ម៉ាស៊ីនបង្កើតចរាចរណ៍បណ្តាញ គឺជាឧបករណ៍ដែលបង្កើតចរាចរនៅលើបណ្តាញ។ ម៉ាស៊ីនបង្កើតចរាចរបណ្តាញត្រូវបានប្រើដើម្បីសាកល្បងដំណើរការនៃឧបករណ៍បណ្តាញ ដូចជាឧបករណ៍ផ្ទុកតុល្យភាព។

ម៉ាស៊ីនបង្កើតចរាចរបណ្តាញអាចត្រូវបានប្រើដើម្បីបង្កើតប្រភេទចរាចរណ៍ជាច្រើន រួមទាំងចរាចរណ៍ HTTP ចរាចរ TCP និងចរាចរណ៍ UDP ។

Load Balancers ក៏អាចត្រូវបានសាកល្បងដោយប្រើឧបករណ៍កំណត់ពិន្ទុជាច្រើន។ ឧបករណ៍កំណត់ចំណាំត្រូវបានប្រើដើម្បីវាស់ស្ទង់ដំណើរការរបស់ឧបករណ៍នៅលើបណ្តាញ។

ឧបករណ៍កំណត់ចំណាំ អាចត្រូវបានប្រើដើម្បីវាស់ស្ទង់ដំណើរការនៃសមតុល្យបន្ទុកក្រោមលក្ខខណ្ឌផ្សេងៗ ដូចជាការផ្ទុកផ្សេងៗគ្នា លក្ខខណ្ឌបណ្តាញផ្សេងៗគ្នា និងការកំណត់រចនាសម្ព័ន្ធផ្សេងៗគ្នា។

Load Balancers ក៏អាចត្រូវបានសាកល្បងដោយប្រើឧបករណ៍ត្រួតពិនិត្យជាច្រើនប្រភេទផងដែរ។ ឧបករណ៍ត្រួតពិនិត្យត្រូវបានប្រើដើម្បីតាមដានដំណើរការរបស់ឧបករណ៍នៅលើបណ្តាញ។

ឧបករណ៍ត្រួតពិនិត្យ អាចត្រូវបានប្រើដើម្បីតាមដានដំណើរការនៃសមតុល្យបន្ទុកក្រោមលក្ខខណ្ឌផ្សេងៗ ដូចជាការផ្ទុកផ្សេងៗគ្នា លក្ខខណ្ឌបណ្តាញផ្សេងៗគ្នា និងការកំណត់រចនាសម្ព័ន្ធផ្សេងៗគ្នា។

ក្នុងសេចក្តីសន្និដ្ឋាន:

Load Balancers គឺជាផ្នែកមួយដ៏សំខាន់នៃបណ្តាញជាច្រើន។ Load Balancers ត្រូវបានប្រើដើម្បីចែកចាយចរាចរឆ្លងកាត់បណ្តាញមួយ និងដើម្បីកែលម្អដំណើរការនៃកម្មវិធីបណ្តាញ។

បណ្តាញចែកចាយមាតិកា (CDN)

បណ្តាញចែកចាយមាតិកា (CDN) គឺជាបណ្តាញនៃម៉ាស៊ីនមេដែលត្រូវបានប្រើដើម្បីបញ្ជូនមាតិកាទៅកាន់អ្នកប្រើប្រាស់។

CDNs ត្រូវបានប្រើជាញឹកញាប់ដើម្បីចែកចាយមាតិកាដែលមានទីតាំងនៅផ្នែកផ្សេងៗនៃពិភពលោក។ ឧទាហរណ៍ CDN អាចនឹងត្រូវបានប្រើដើម្បីបញ្ជូនមាតិកាពីម៉ាស៊ីនមេនៅអឺរ៉ុបទៅអ្នកប្រើនៅអាស៊ី។

CDNs ក៏ត្រូវបានគេប្រើជាញឹកញាប់ដើម្បីចែកចាយមាតិកាដែលមានទីតាំងនៅផ្នែកផ្សេងៗនៃពិភពលោក។ ឧទាហរណ៍ CDN អាចនឹងត្រូវបានប្រើដើម្បីបញ្ជូនមាតិកាពីម៉ាស៊ីនមេនៅអឺរ៉ុបទៅអ្នកប្រើនៅអាស៊ី។

CDNs ត្រូវបានប្រើជាញឹកញាប់ដើម្បីកែលម្អដំណើរការនៃគេហទំព័រ និងកម្មវិធី។ CDNs ក៏អាចត្រូវបានប្រើដើម្បីកែលម្អភាពអាចរកបាននៃមាតិកា។

កំណត់រចនាសម្ព័ន្ធ CDNs

CDNs ត្រូវបានកំណត់រចនាសម្ព័ន្ធដោយប្រើការកំណត់ផ្សេងៗ។ ការកំណត់សំខាន់បំផុតគឺម៉ាស៊ីនមេដែលត្រូវបានប្រើដើម្បីចែកចាយមាតិកា និងមាតិកាដែលត្រូវបានចែកចាយដោយ CDN ។

CDNs អាចត្រូវបានកំណត់រចនាសម្ព័ន្ធដោយដៃ ឬពួកវាអាចត្រូវបានកំណត់រចនាសម្ព័ន្ធដោយស្វ័យប្រវត្តិ។ ការកំណត់រចនាសម្ព័ន្ធដោយស្វ័យប្រវត្តិត្រូវបានប្រើជាញឹកញាប់នៅក្នុងបណ្តាញដែលមានឧបករណ៍ច្រើន ហើយការកំណត់រចនាសម្ព័ន្ធដោយដៃត្រូវបានប្រើជាញឹកញាប់នៅក្នុងបណ្តាញតូចជាង។

នៅពេលកំណត់រចនាសម្ព័ន្ធ CDN វាជាការសំខាន់ក្នុងការជ្រើសរើសម៉ាស៊ីនមេដែលសមស្រប និងដើម្បីកំណត់រចនាសម្ព័ន្ធ CDN ដើម្បីចែកចាយមាតិកាដែលត្រូវការ។

ការធ្វើតេស្ត CDNs

CDNs អាចត្រូវបានសាកល្បងដោយប្រើឧបករណ៍ផ្សេងៗ។ ឧបករណ៍សំខាន់បំផុតគឺម៉ាស៊ីនបង្កើតចរាចរបណ្តាញ។

ឧបករណ៍បង្កើតចរាចរបណ្តាញគឺជាឧបករណ៍ដែលបង្កើតចរាចរនៅលើបណ្តាញមួយ។ ម៉ាស៊ីនបង្កើតចរាចរបណ្តាញត្រូវបានប្រើដើម្បីសាកល្បងដំណើរការនៃឧបករណ៍បណ្តាញដូចជា CDNs ។

ម៉ាស៊ីនបង្កើតចរាចរបណ្តាញអាចត្រូវបានប្រើដើម្បីបង្កើតប្រភេទចរាចរណ៍ជាច្រើន រួមទាំងចរាចរណ៍ HTTP ចរាចរ TCP និងចរាចរណ៍ UDP ។

CDNs ក៏អាចត្រូវបានសាកល្បងដោយប្រើឧបករណ៍កំណត់ពិន្ទុជាច្រើន។ ឧបករណ៍កំណត់ចំណាំត្រូវបានប្រើដើម្បីវាស់ស្ទង់ដំណើរការរបស់ឧបករណ៍នៅលើបណ្តាញ។

ឧបករណ៍កំណត់ចំណាំ អាចត្រូវបានប្រើដើម្បីវាស់ស្ទង់ដំណើរការរបស់ CDNs ក្រោមលក្ខខណ្ឌផ្សេងៗ ដូចជាការផ្ទុកផ្សេងៗគ្នា លក្ខខណ្ឌបណ្តាញផ្សេងៗគ្នា និងការកំណត់រចនាសម្ព័ន្ធផ្សេងៗគ្នា។

CDNs ក៏អាចត្រូវបានសាកល្បងដោយប្រើឧបករណ៍ត្រួតពិនិត្យជាច្រើនប្រភេទ។ ឧបករណ៍ត្រួតពិនិត្យត្រូវបានប្រើដើម្បីតាមដានដំណើរការរបស់ឧបករណ៍នៅលើបណ្តាញ។

ឧបករណ៍ត្រួតពិនិត្យ អាចត្រូវបានប្រើដើម្បីតាមដានដំណើរការរបស់ CDNs ក្រោមលក្ខខណ្ឌផ្សេងៗគ្នា ដូចជាការផ្ទុកផ្សេងៗគ្នា លក្ខខណ្ឌបណ្តាញផ្សេងៗគ្នា និងការកំណត់រចនាសម្ព័ន្ធផ្សេងៗគ្នា។

ក្នុងសេចក្តីសន្និដ្ឋាន:

CDNs គឺជាផ្នែកមួយដ៏សំខាន់នៃបណ្តាញជាច្រើន។ CDNs ត្រូវបានប្រើដើម្បីផ្តល់មាតិកាដល់អ្នកប្រើប្រាស់ និងដើម្បីធ្វើឱ្យប្រសើរឡើងនូវការអនុវត្តគេហទំព័រ និងកម្មវិធី។ CDNs អាចត្រូវបានកំណត់រចនាសម្ព័ន្ធដោយដៃ ឬពួកវាអាចត្រូវបានកំណត់រចនាសម្ព័ន្ធដោយស្វ័យប្រវត្តិ។ CDNs អាចត្រូវបានសាកល្បងដោយប្រើឧបករណ៍ជាច្រើន រួមទាំងម៉ាស៊ីនបង្កើតចរាចរណ៍បណ្ដាញ និងឧបករណ៍ធ្វើជាគំរូ។ ឧបករណ៍ត្រួតពិនិត្យក៏អាចត្រូវបានប្រើដើម្បីតាមដានដំណើរការរបស់ CDNs ផងដែរ។

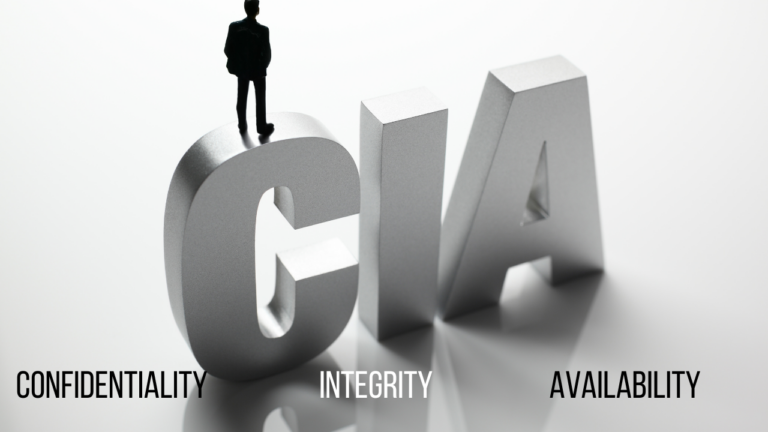

សន្តិសុខបណ្តាញ

សុវត្ថិភាពបណ្តាញ គឺជាការអនុវត្តនៃការធានាបណ្តាញកុំព្យូទ័រពីការចូលប្រើដោយគ្មានការអនុញ្ញាត។ ចំណុចចូលទៅក្នុងបណ្តាញរួមមាន:

- ការចូលប្រើរាងកាយទៅបណ្តាញ: នេះរួមបញ្ចូលទាំងការចូលទៅកាន់ផ្នែករឹងបណ្តាញ ដូចជារ៉ោតទ័រ និងកុងតាក់ជាដើម។

- ការចូលប្រើឡូជីខលទៅកាន់បណ្តាញ៖ នេះរួមបញ្ចូលទាំងការចូលប្រើកម្មវិធីបណ្តាញ ដូចជាប្រព័ន្ធប្រតិបត្តិការ និងកម្មវិធីជាដើម។

ដំណើរការសុវត្ថិភាពបណ្តាញរួមមាន:

- ការកំណត់អត្តសញ្ញាណ៖ នេះគឺជាដំណើរការនៃការកំណត់អត្តសញ្ញាណអ្នកណា ឬអ្វីដែលកំពុងព្យាយាមចូលប្រើបណ្តាញ។

- ការផ្ទៀងផ្ទាត់ភាពត្រឹមត្រូវ៖ នេះគឺជាដំណើរការនៃការផ្ទៀងផ្ទាត់ថាអត្តសញ្ញាណរបស់អ្នកប្រើប្រាស់ ឬឧបករណ៍មានសុពលភាព។

- ការអនុញ្ញាត៖ នេះគឺជាដំណើរការនៃការផ្តល់ ឬបដិសេធក្នុងការចូលទៅកាន់បណ្តាញដោយផ្អែកលើអត្តសញ្ញាណរបស់អ្នកប្រើប្រាស់ ឬឧបករណ៍។

- គណនេយ្យ៖ នេះគឺជាដំណើរការនៃការតាមដាន និងកត់ត្រាសកម្មភាពបណ្តាញទាំងអស់។

បច្ចេកវិទ្យាសុវត្ថិភាពបណ្តាញរួមមាន:

- ជញ្ជាំងភ្លើង៖ ជញ្ជាំងភ្លើងគឺជាឧបករណ៍ផ្នែករឹង ឬសូហ្វវែរដែលត្រងចរាចររវាងបណ្តាញពីរ។

- ប្រព័ន្ធរកឃើញការឈ្លានពាន៖ ប្រព័ន្ធរកឃើញការឈ្លានពានគឺជាកម្មវិធីកម្មវិធីដែលតាមដានសកម្មភាពបណ្តាញសម្រាប់សញ្ញានៃការឈ្លានពាន។

- បណ្តាញឯកជននិម្មិត៖ បណ្តាញឯកជននិម្មិតគឺជាផ្លូវរូងក្រោមដីដែលមានសុវត្ថិភាពរវាងឧបករណ៍ពីរឬច្រើន។

គោលការណ៍សុវត្ថិភាពបណ្តាញ គឺជាច្បាប់ និងបទប្បញ្ញត្តិដែលគ្រប់គ្រងពីរបៀបដែលបណ្តាញត្រូវប្រើ និងចូលប្រើ។ គោលការណ៍ជាធម្មតាគ្របដណ្តប់លើប្រធានបទដូចជាការប្រើប្រាស់ដែលអាចទទួលយកបាន ពាក្យសម្ងាត់ ការគ្រប់គ្រង និងសុវត្ថិភាពទិន្នន័យ។ គោលការណ៍សុវត្ថិភាពមានសារៈសំខាន់ ព្រោះវាជួយធានាថាបណ្តាញត្រូវបានប្រើប្រាស់ប្រកបដោយសុវត្ថិភាព និងការទទួលខុសត្រូវ។

នៅពេលរចនាគោលការណ៍សុវត្ថិភាពបណ្តាញ ចាំបាច់ត្រូវពិចារណាដូចខាងក្រោម៖

- ប្រភេទបណ្តាញ៖ គោលការណ៍សុវត្ថិភាពគួរតែសមរម្យសម្រាប់ប្រភេទនៃបណ្តាញដែលកំពុងប្រើប្រាស់។ ឧទាហរណ៍ គោលការណ៍សម្រាប់អ៊ីនត្រាណែតសាជីវកម្មនឹងខុសពីគោលការណ៍សម្រាប់គេហទំព័រសាធារណៈ។

- ទំហំបណ្តាញ៖ គោលការណ៍សុវត្ថិភាពគួរតែសមរម្យសម្រាប់ទំហំនៃបណ្តាញ។ ឧទាហរណ៍ គោលការណ៍សម្រាប់បណ្តាញការិយាល័យតូចនឹងខុសពីគោលការណ៍សម្រាប់បណ្តាញសហគ្រាសធំ។

- អ្នកប្រើប្រាស់បណ្តាញ៖ គោលការណ៍សុវត្ថិភាពគួរតែគិតគូរពីតម្រូវការរបស់អ្នកប្រើប្រាស់បណ្តាញ។ ឧទាហរណ៍ គោលការណ៍សម្រាប់បណ្តាញដែលប្រើប្រាស់ដោយបុគ្គលិកនឹងខុសពីគោលការណ៍សម្រាប់បណ្តាញដែលអតិថិជនប្រើប្រាស់។

- ធនធានបណ្តាញ៖ គោលការណ៍សុវត្ថិភាពគួរតែគិតគូរពីប្រភេទនៃធនធានដែលមាននៅលើបណ្តាញ។ ឧទាហរណ៍ គោលការណ៍សម្រាប់បណ្តាញដែលមានទិន្នន័យរសើបនឹងខុសពីគោលការណ៍សម្រាប់បណ្តាញដែលមានទិន្នន័យសាធារណៈ។

សុវត្ថិភាពបណ្តាញគឺជាការពិចារណាដ៏សំខាន់សម្រាប់ស្ថាប័នណាមួយដែលប្រើប្រាស់កុំព្យូទ័រដើម្បីរក្សាទុក ឬចែករំលែកទិន្នន័យ។ តាមរយៈការអនុវត្តគោលនយោបាយ និងបច្ចេកវិទ្យាសុវត្ថិភាព អង្គការអាចជួយការពារបណ្តាញរបស់ពួកគេពីការចូលប្រើប្រាស់ និងការឈ្លានពានដោយគ្មានការអនុញ្ញាត។

https://www.youtube.com/shorts/mNYJC_qOrDw

គោលការណ៍ប្រើប្រាស់ដែលអាចទទួលយកបាន។

គោលការណ៍ប្រើប្រាស់ដែលអាចទទួលយកបាន គឺជាសំណុំនៃច្បាប់ដែលកំណត់ពីរបៀបដែលបណ្តាញកុំព្យូទ័រអាចត្រូវបានប្រើ។ គោលការណ៍ប្រើប្រាស់ដែលអាចទទួលយកបានជាធម្មតាគ្របដណ្តប់លើប្រធានបទដូចជាការប្រើប្រាស់ដែលអាចទទួលយកបាននៃបណ្តាញ ការគ្រប់គ្រងពាក្យសម្ងាត់ និងសុវត្ថិភាពទិន្នន័យ។ គោលការណ៍ប្រើប្រាស់ដែលអាចទទួលយកបានគឺមានសារៈសំខាន់ ព្រោះវាជួយធានាថាបណ្តាញត្រូវបានប្រើប្រាស់ប្រកបដោយសុវត្ថិភាព និងការទទួលខុសត្រូវ។

ការគ្រប់គ្រងពាក្យសម្ងាត់

ការគ្រប់គ្រងពាក្យសម្ងាត់គឺជាដំណើរការនៃការបង្កើត រក្សាទុក និងការពារពាក្យសម្ងាត់។ ពាក្យសម្ងាត់ត្រូវបានប្រើដើម្បីចូលប្រើបណ្តាញកុំព្យូទ័រ កម្មវិធី និងទិន្នន័យ។ គោលការណ៍គ្រប់គ្រងពាក្យសម្ងាត់ជាធម្មតាគ្របដណ្តប់លើប្រធានបទដូចជា ភាពខ្លាំងនៃពាក្យសម្ងាត់ ការផុតកំណត់ពាក្យសម្ងាត់ និងការសង្គ្រោះពាក្យសម្ងាត់។

សុវត្ថិភាពទិន្នន័យ

សុវត្ថិភាពទិន្នន័យគឺជាការអនុវត្តការពារទិន្នន័យពីការចូលប្រើដោយគ្មានការអនុញ្ញាត។ បច្ចេកវិទ្យាសុវត្ថិភាពទិន្នន័យរួមមានការអ៊ិនគ្រីប ការគ្រប់គ្រងការចូលប្រើប្រាស់ និងការការពារការលេចធ្លាយទិន្នន័យ។ គោលការណ៍សុវត្ថិភាពទិន្នន័យជាធម្មតាគ្របដណ្តប់លើប្រធានបទដូចជា ចំណាត់ថ្នាក់ទិន្នន័យ និងការគ្រប់គ្រងទិន្នន័យ។

បញ្ជីត្រួតពិនិត្យសុវត្ថិភាពបណ្តាញ

- កំណត់វិសាលភាពនៃបណ្តាញ។

- កំណត់ទ្រព្យសម្បត្តិនៅលើបណ្តាញ។

- ចាត់ថ្នាក់ទិន្នន័យនៅលើបណ្តាញ។

- ជ្រើសរើសបច្ចេកវិទ្យាសុវត្ថិភាពសមស្រប។

- អនុវត្តបច្ចេកវិទ្យាសុវត្ថិភាព។

- សាកល្បងបច្ចេកវិទ្យាសុវត្ថិភាព។

- ប្រើប្រាស់បច្ចេកវិទ្យាសុវត្ថិភាព។

- តាមដានបណ្តាញសម្រាប់សញ្ញានៃការឈ្លានពាន។

- ឆ្លើយតបទៅនឹងឧប្បត្តិហេតុនៃការឈ្លានពាន។

- ធ្វើបច្ចុប្បន្នភាពគោលនយោបាយ និងបច្ចេកវិទ្យាសុវត្ថិភាពតាមតម្រូវការ។

នៅក្នុងសុវត្ថិភាពបណ្តាញ ការធ្វើបច្ចុប្បន្នភាពផ្នែកទន់ និងផ្នែករឹងគឺជាផ្នែកមួយដ៏សំខាន់ក្នុងការបន្តដំណើរទៅមុខនៃខ្សែកោង។ ភាពងាយរងគ្រោះថ្មីត្រូវបានរកឃើញឥតឈប់ឈរ ហើយការវាយប្រហារថ្មីៗកំពុងត្រូវបានបង្កើតឡើង។ តាមរយៈការរក្សាផ្នែកទន់ និងផ្នែករឹងឱ្យទាន់សម័យ បណ្តាញអាចត្រូវបានការពារប្រសើរជាងមុនប្រឆាំងនឹងការគំរាមកំហែងទាំងនេះ។

សុវត្ថិភាពបណ្តាញគឺជាប្រធានបទដ៏ស្មុគស្មាញ ហើយមិនមានដំណោះស្រាយតែមួយដែលនឹងការពារបណ្តាញពីការគំរាមកំហែងទាំងអស់។ ការការពារដ៏ល្អបំផុតប្រឆាំងនឹងការគំរាមកំហែងផ្នែកសុវត្ថិភាពបណ្តាញគឺជាវិធីសាស្រ្តជាស្រទាប់ដែលប្រើបច្ចេកវិទ្យា និងគោលនយោបាយជាច្រើន។

តើការប្រើប្រាស់បណ្តាញកុំព្យូទ័រមានអត្ថប្រយោជន៍អ្វីខ្លះ?

មានអត្ថប្រយោជន៍ជាច្រើននៃការប្រើប្រាស់បណ្តាញកុំព្យូទ័រ រួមមានៈ

- បង្កើនផលិតភាព៖ និយោជិតអាចចែករំលែកឯកសារ និងម៉ាស៊ីនបោះពុម្ព ដែលធ្វើឱ្យវាកាន់តែងាយស្រួលក្នុងការបំពេញការងារ។

- កាត់បន្ថយការចំណាយ៖ បណ្តាញអាចសន្សំប្រាក់ដោយការចែករំលែកធនធានដូចជាម៉ាស៊ីនបោះពុម្ព និងម៉ាស៊ីនស្កេនជាដើម។

- ការទំនាក់ទំនងកាន់តែប្រសើរឡើង៖ បណ្តាញធ្វើឱ្យមានភាពងាយស្រួលក្នុងការផ្ញើសារ និងភ្ជាប់ជាមួយអ្នកដទៃ។

- សុវត្ថិភាពកើនឡើង៖ បណ្តាញអាចជួយការពារទិន្នន័យដោយគ្រប់គ្រងអ្នកដែលមានសិទ្ធិចូលប្រើវា។

- ភាពជឿជាក់ប្រសើរឡើង: បណ្តាញអាចផ្តល់ភាពលែងត្រូវការតទៅទៀត ដែលមានន័យថា ប្រសិនបើផ្នែកមួយនៃបណ្តាញធ្លាក់ចុះនោះ ផ្នែកផ្សេងទៀតនៅតែអាចដំណើរការបាន។

សេចក្តីសង្ខេប

បណ្តាញ IT គឺជាប្រធានបទដ៏ស្មុគស្មាញមួយ ប៉ុន្តែអត្ថបទនេះគួរតែផ្តល់ឱ្យអ្នកនូវការយល់ដឹងដ៏ល្អអំពីមូលដ្ឋាន។ នៅក្នុងអត្ថបទនាពេលអនាគត យើងនឹងពិភាក្សាអំពីប្រធានបទកម្រិតខ្ពស់បន្ថែមទៀត ដូចជាសុវត្ថិភាពបណ្តាញ និងការដោះស្រាយបញ្ហាបណ្តាញ។