តើអ្នកចង់រុករកអ៊ីនធឺណិតដោយអនាមិកទេ? បើដូច្នេះមែន ម៉ាស៊ីនមេប្រូកស៊ី SOCKS4 ឬ SOCKS5 អាចជាដំណោះស្រាយដ៏ល្អ។ នៅក្នុងការណែនាំនេះ យើងនឹងបង្រៀនអ្នកពីរបៀបប្រើម៉ាស៊ីនមេទាំងនេះសម្រាប់ការរុករកគេហទំព័រអនាមិក។

យើងក៏នឹងពិភាក្សាអំពីអត្ថប្រយោជន៍ និងគុណវិបត្តិនៃការប្រើប្រាស់ស្រោមជើងប្រូកស៊ីធៀបនឹងប្រភេទប្រូកស៊ីផ្សេងទៀត។ តោះចាប់ផ្តើម!

តើប្រូកស៊ី SOCKS ជាអ្វី?

ប្រូកស៊ី SOCKS គឺជាប្រភេទនៃម៉ាស៊ីនមេប្រូកស៊ីដែលប្រើពិធីការ SOCKS ដើម្បីចរាចរផ្លូវរូងក្រោមដីតាមរយៈម៉ាស៊ីនមេអន្តរការី។

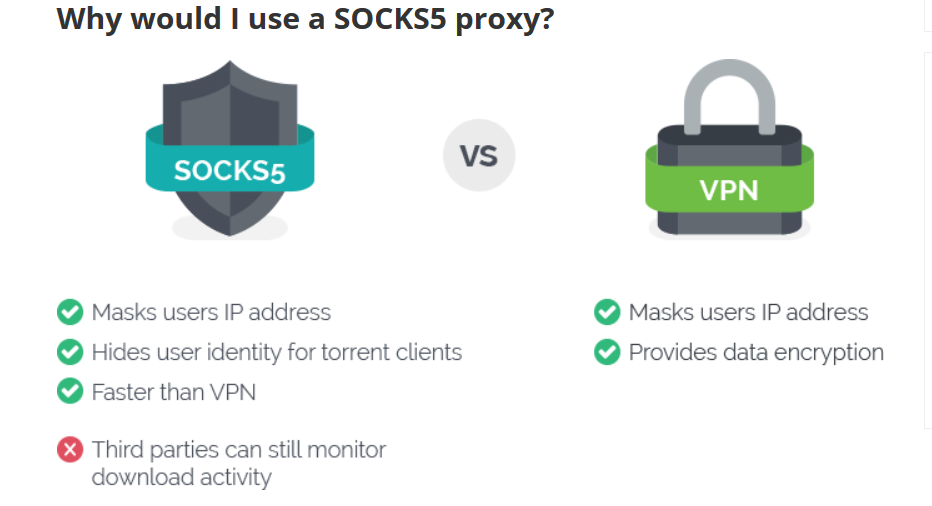

ជម្រើស VPN គឺជាប្រូកស៊ី SOCKS ។ វាប្រើម៉ាស៊ីនមេប្រូកស៊ីដើម្បីបញ្ជូនបន្តកញ្ចប់ព័ត៌មានរវាងម៉ាស៊ីនមេ និងម៉ាស៊ីនភ្ញៀវ។ នេះបង្ហាញថាអ្នកពិត អាសយដ្ឋាន IP ត្រូវបានលាក់ទុក ហើយថាអ្នកចូលប្រើអ៊ីនធឺណិតដោយប្រើ IP អាសយដ្ឋានដែលសេវាប្រូកស៊ីបានផ្តល់ឱ្យអ្នក។

ជម្រើស VPN គឺជាប្រូកស៊ី SOCKS ។ វាប្រើម៉ាស៊ីនមេប្រូកស៊ីដើម្បីបញ្ជូនបន្តកញ្ចប់ព័ត៌មានរវាងម៉ាស៊ីនមេ និងម៉ាស៊ីនភ្ញៀវ។ នេះបង្ហាញថាអាសយដ្ឋាន IP ពិតរបស់អ្នកត្រូវបានលាក់ ហើយអ្នកចូលប្រើអ៊ីនធឺណិតដោយប្រើអាសយដ្ឋាន IP ដែលសេវាប្រូកស៊ីបានផ្តល់ឱ្យអ្នក។

ប្រូកស៊ី SOCKS អាចត្រូវបានប្រើក្នុងគោលបំណងជាច្រើន រួមទាំងការរុករកគេហទំព័រអនាមិក ការការពារឯកជនភាព និងការជៀសវាងការចាប់ពិរុទ្ធ។

តើអ្វីជាភាពខុសគ្នារវាង SOCKS4 និង SOCKS5?

ប្រូកស៊ី SOCKS ជាធម្មតាត្រូវបានចាត់ថ្នាក់ជាម៉ាស៊ីនមេ SOCKSv4 (SOCKS4) ឬ SOCKSv5 (SOCKS5) ។

ម៉ាស៊ីនមេ SOCKS4 គាំទ្រតែពិធីការ SOCKS ខណៈពេលដែលម៉ាស៊ីនមេ SOCKS5 ក៏គាំទ្រពិធីការបន្ថែមដូចជា UDP, TCP និង DNS lookups ផងដែរ។ ប្រូកស៊ី SOCKS5 ជាទូទៅត្រូវបានចាត់ទុកថាមានភាពចម្រុះ និងសុវត្ថិភាពជាងស្រោមជើងប្រូកស៊ីចំនួនបួន។

ដោយសារតែការប្រើប្រាស់របស់វានូវបច្ចេកវិជ្ជាផ្លូវរូងក្រោមដីដែលបានអ៊ិនគ្រីប Secure Shell (SSH) និងការភ្ជាប់ TCP ពេញលេញជាមួយនឹងការផ្ទៀងផ្ទាត់ ប្រូកស៊ី SOCKs5 បញ្ជូនទំនាក់ទំនងក្នុងលក្ខណៈដែលមានសុវត្ថិភាពជាងដែលប្រូកស៊ី SOCKs4 ។

តើអ្នកប្រើប្រូកស៊ី SOCKS5 យ៉ាងដូចម្តេច?

ដើម្បីប្រើប្រូកស៊ី SOCKS សម្រាប់ការរុករកគេហទំព័រអនាមិក អ្នកនឹងត្រូវកំណត់រចនាសម្ព័ន្ធរបស់អ្នក កម្មវិធីរុករកបណ្ដាញ ដើម្បីប្រើម៉ាស៊ីនមេប្រូកស៊ី SOCKS ។ ជាធម្មតា នេះអាចត្រូវបានធ្វើនៅក្នុងការកំណត់ ឬម៉ឺនុយចំណូលចិត្តរបស់កម្មវិធីរុករក។ នៅពេលដែលអ្នកបានកំណត់រចនាសម្ព័ន្ធកម្មវិធីរុករករបស់អ្នកឱ្យប្រើប្រូកស៊ី SOCKS ចរាចរណ៍គេហទំព័ររបស់អ្នកទាំងអស់នឹងត្រូវបានបញ្ជូនតាមរយៈម៉ាស៊ីនមេ SOCKS ។

តើមានគុណវិបត្តិអ្វីខ្លះចំពោះប្រូកស៊ី SOCKS?

មានរឿងមួយចំនួនដែលត្រូវចងចាំនៅពេលប្រើស្រោមជើងប្រូកស៊ីសម្រាប់ការរុករកគេហទំព័រអនាមិក។

គុណវិបត្តិ #1 - ការអ៊ិនគ្រីបស្តង់ដារខ្សោយ

ប្រូកស៊ី SOCKS ភាគច្រើនមិនអ៊ិនគ្រីបចរាចរណ៍របស់អ្នកតាមលំនាំដើមទេ ដូច្នេះ ISP របស់អ្នក ឬនរណាម្នាក់ផ្សេងទៀតដែលត្រួតពិនិត្យចរាចរណ៍របស់អ្នកនឹងនៅតែអាចមើលឃើញអ្វីដែលអ្នកកំពុងធ្វើ។

គុណវិបត្តិ #2 - ផលប៉ះពាល់លើដំណើរការបណ្តាញ

ប្រូកស៊ី SOCKS មួយចំនួនអាចធ្វើឱ្យការតភ្ជាប់អ៊ីនធឺណិតរបស់អ្នកយឺត ដោយសារចរាចរណ៍របស់អ្នកទាំងអស់ត្រូវឆ្លងកាត់ម៉ាស៊ីនមេ SOCKS ។

តើខ្ញុំអាចប្រើអ្វីជំនួសឱ្យប្រូកស៊ី SOCKS?

ប្រសិនបើអ្នកកំពុងស្វែងរកដំណោះស្រាយសុវត្ថិភាព និងឯកជនបន្ថែមទៀតសម្រាប់ការរុករកគេហទំព័រអនាមិក អ្នកប្រហែលជាចង់ពិចារណាប្រើ VPN ឬ The Onion Browser ជំនួសឱ្យប្រូកស៊ី SOCKS ។

VPNs អ៊ិនគ្រីបរាល់ចរាចរណ៍របស់អ្នក ដូច្នេះ ISP របស់អ្នក ឬនរណាម្នាក់ផ្សេងទៀតដែលត្រួតពិនិត្យចរាចរណ៍របស់អ្នកនឹងមិនអាចមើលអ្វីដែលអ្នកកំពុងធ្វើនោះទេ។

លើសពីនេះទៀត VPNs ថ្មីជាងនេះមិនធ្វើឱ្យការតភ្ជាប់អ៊ីនធឺណិតរបស់អ្នកយឺតដូច SOCKS Proxies នោះទេ។

សរុបមក ប្រូកស៊ី SOCKS អាចជាដំណោះស្រាយដ៏ល្អសម្រាប់ការរុករកគេហទំព័រអនាមិក។

ទោះជាយ៉ាងណាក៏ដោយ ពួកវាមានគុណវិបត្តិមួយចំនួនដែលអ្នកគួរតែដឹងមុននឹងប្រើប្រាស់វា។

តើខ្ញុំគួរប្រើអ្វីថ្ងៃនេះ?

ប្រសិនបើអ្នកកំពុងស្វែងរកដំណោះស្រាយដែលមានសុវត្ថិភាព និងឯកជនជាងមុនជាមួយនឹងការគ្រប់គ្រងអ្នកប្រើប្រាស់ អ្នកប្រហែលជាចង់ពិចារណាប្រើ VPN ជំនួសវិញ។

ប្រសិនបើអ្នកចង់អាចបង្វិលម៉ាស៊ីនមេប្រូកស៊ី SOCKS5 ដែលបានអ៊ិនគ្រីប និងបង្កើនប្រសិទ្ធភាព អ្នកអាចធ្វើដូច្នេះបានជាមួយម៉ាស៊ីនមេប្រូកស៊ី ShadowSocks2 SOCKS5 ពិសេសរបស់យើងនៅលើ ទីផ្សារ AWS នៅទីនេះឬដោយផ្ញើអ៊ីមែលមកយើងតាមរយៈ contact@hailbytes.com ។

ប្រសិនបើអ្នកចង់ប្រើ VPN អ្នកអាចប្រើ Wireguard + Firezone VPN ដែលមានប្រសិទ្ធភាពខ្ពស់របស់យើងនៅលើទីផ្សារ AWS ឬដោយផ្ញើអ៊ីមែលមកយើងតាមរយៈ contact@hailbytes.com