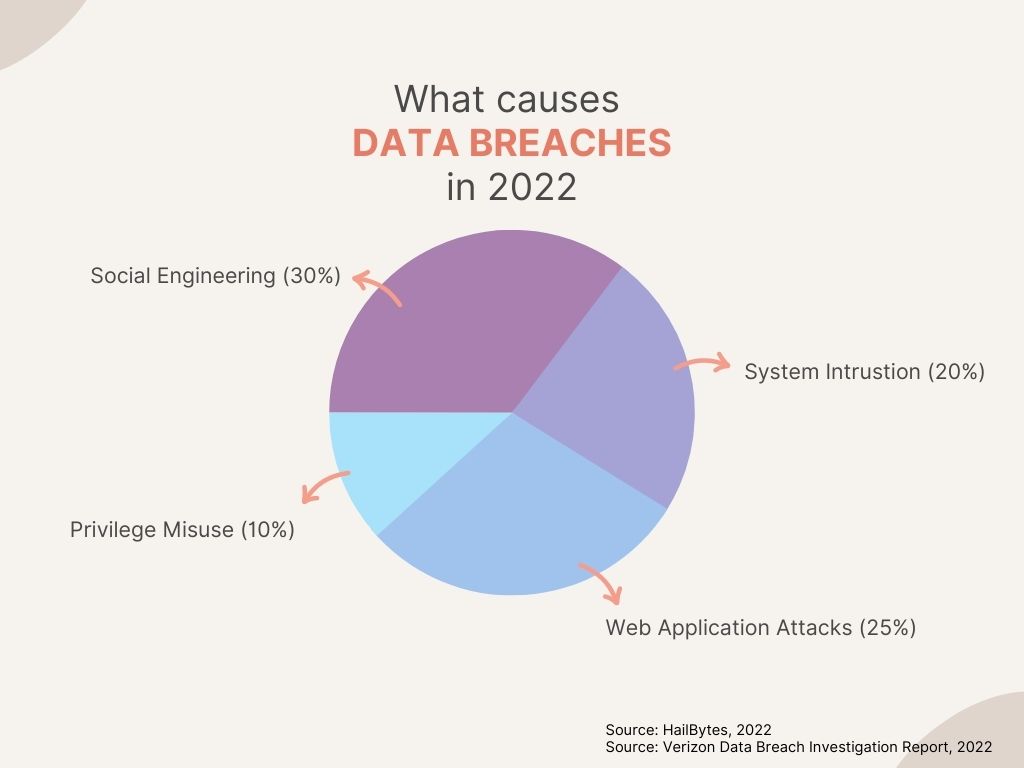

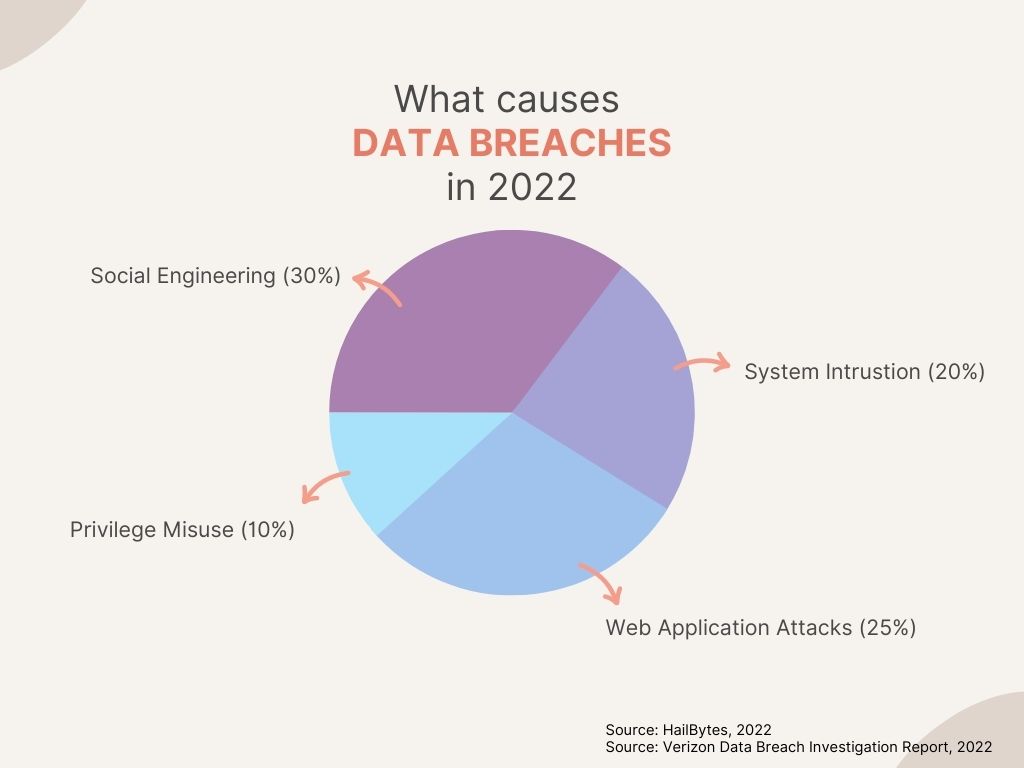

ការបន្លំ អ៊ីមែលគឺជាការគំរាមកំហែងផ្នែកសុវត្ថិភាពដ៏សំខាន់ចំពោះអាជីវកម្មគ្រប់ទំហំ។ តាមពិតទៅ ពួកគេគឺជាមធ្យោបាយលេខមួយ ដែលពួក Hacker ទទួលបានសិទ្ធិចូលទៅកាន់បណ្តាញរបស់ក្រុមហ៊ុន។

នោះហើយជាមូលហេតុដែលវាមានសារៈសំខាន់ខ្លាំងណាស់សម្រាប់បុគ្គលិកដើម្បីអាចកំណត់អត្តសញ្ញាណអ៊ីមែលបន្លំនៅពេលដែលពួកគេឃើញពួកគេ។

នៅក្នុងការបង្ហោះប្លក់នេះ យើងនឹងពិភាក្សាអំពីរបៀបដែលអ្នកអាចប្រើការក្លែងបន្លំ GoPhish ដើម្បីបង្រៀនបុគ្គលិករបស់អ្នកពីរបៀបដើម្បីរកមើលការវាយប្រហារដោយបន្លំ។

យើងក៏នឹងផ្តល់នូវគន្លឹះមួយចំនួនអំពីរបៀបដែលអ្នកអាចកាត់បន្ថយហានិភ័យនៃអាជីវកម្មរបស់អ្នកដែលត្រូវបានសម្របសម្រួលដោយការវាយប្រហារដោយបន្លំ។

តើ GoPhish ជាអ្វី?

ប្រសិនបើអ្នកមិនសូវស្គាល់ Gophish ទេ វាគឺជាឧបករណ៍ដែលអនុញ្ញាតឱ្យអ្នកផ្ញើអ៊ីមែលបន្លំក្លែងធ្វើទៅបុគ្គលិករបស់អ្នក។

នេះគឺជាវិធីដ៏ល្អមួយដើម្បីបណ្តុះបណ្តាលពួកគេអំពីរបៀបកំណត់អត្តសញ្ញាណអ៊ីមែលបន្លំ ក៏ដូចជាសាកល្បងចំណេះដឹងរបស់ពួកគេលើប្រធានបទ។

តើអ្នកអាចប្រើ GoPhish យ៉ាងដូចម្តេច?

ជំហាន #1 ។ ទទួលបានការដំណើរការ GoPhish

ដើម្បីប្រើ Gophish អ្នកនឹងត្រូវការម៉ាស៊ីនមេលីនុចជាមួយ Golang និង GoPhish ដែលបានដំឡើង។

អ្នកអាចដំឡើងម៉ាស៊ីនមេ GoPhish ផ្ទាល់ខ្លួនរបស់អ្នក និងបង្កើតគំរូ និងទំព័រចុះចតផ្ទាល់ខ្លួនរបស់អ្នក។

ម្យ៉ាងវិញទៀត ប្រសិនបើអ្នកចង់សន្សំពេលវេលា និងទទួលបានការចូលប្រើគំរូ និងការគាំទ្ររបស់យើង អ្នកអាចបង្កើតគណនីមួយនៅលើម៉ាស៊ីនមេរបស់យើងដែលដំណើរការ GoPhish ហើយបន្ទាប់មកកំណត់រចនាសម្ព័ន្ធរបស់អ្នក។

ជំហាន #2 ។ ទទួលបានម៉ាស៊ីនមេ SMTP កំពុងដំណើរការ

ប្រសិនបើអ្នកមានម៉ាស៊ីនមេ SMTP រួចហើយ អ្នកអាចរំលងវាបាន។

ប្រសិនបើអ្នកមិនមានម៉ាស៊ីនមេ SMTP ទេ សូមចូល!

អ្នកផ្តល់សេវា Cloud ធំៗជាច្រើន និងអ្នកផ្តល់សេវាអ៊ីមែល កំពុងធ្វើឱ្យពិបាកក្នុងការផ្ញើអ៊ីមែលតាមកម្មវិធី។

អ្នកធ្លាប់អាចប្រើប្រាស់សេវាកម្មដូចជា Gmail, Outlook ឬ Yahoo សម្រាប់ការសាកល្បងបន្លំ ប៉ុន្តែជម្រើសដូចជា "បើកការចូលប្រើកម្មវិធីមិនសូវមានសុវត្ថិភាព" ត្រូវបានបិទដោយសេវាកម្មទាំងនេះសម្រាប់ការគាំទ្រ POP3/IMAP ជម្រើសទាំងនេះកំពុងថយចុះ។

ដូច្នេះអ្វីដែលជាក្រុមក្រហមឬ សន្តិសុខតាមប្រព័ន្ធអ៊ីនធឺណិត អ្នកប្រឹក្សាត្រូវធ្វើ?

ចំលើយគឺការដំឡើងម៉ាស៊ីនមេ SMTP ផ្ទាល់ខ្លួនរបស់អ្នកនៅលើម៉ាស៊ីនមេឯកជននិម្មិត (VPS) ដែលងាយស្រួលប្រើ SMTP ។

ខ្ញុំបានរៀបចំមគ្គុទ្ទេសក៍នៅទីនេះអំពីម៉ាស៊ីន VPS ដែលងាយស្រួលប្រើ SMTP និងរបៀបដែលអ្នកអាចរៀបចំម៉ាស៊ីនមេ SMTP ដែលមានសមត្ថភាពផលិតដែលមានសុវត្ថិភាពផ្ទាល់ខ្លួនរបស់អ្នកបានយ៉ាងងាយស្រួលដោយប្រើ Poste.io និង Contabo ជាឧទាហរណ៍៖ https://hailbytes.com/how -to-set-up-a-working-smtp-email-server-for-phish-testing/

ជំហាន #3 ។ បង្កើតការក្លែងធ្វើការធ្វើតេស្តបន្លំរបស់អ្នក។

នៅពេលដែលអ្នកមានម៉ាស៊ីនមេអ៊ីមែលដែលកំពុងដំណើរការ អ្នកអាចចាប់ផ្តើមបង្កើតការក្លែងធ្វើរបស់អ្នក។

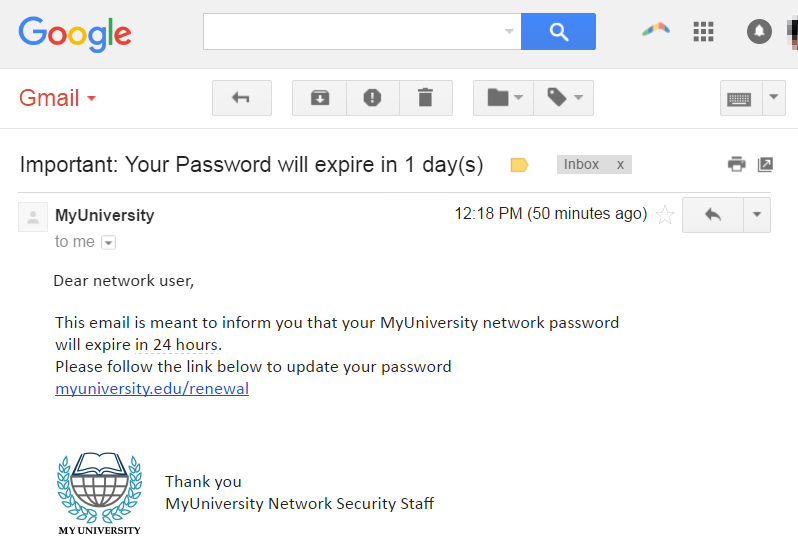

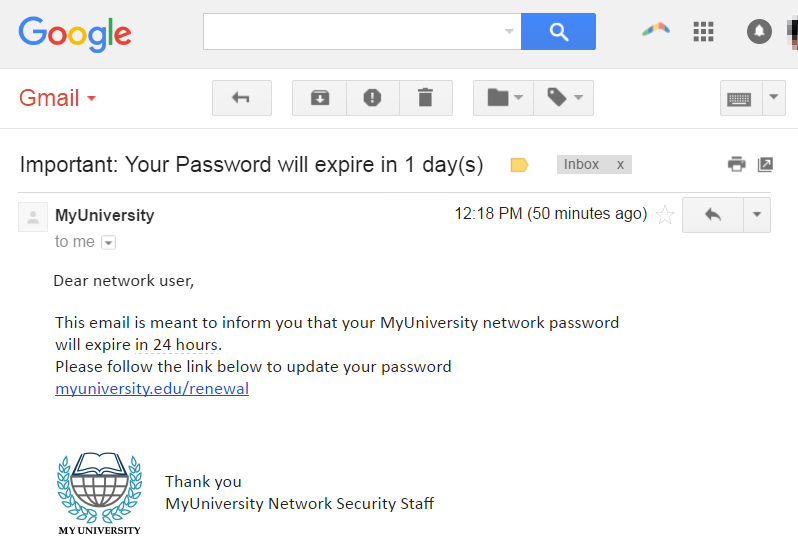

នៅពេលបង្កើតការក្លែងធ្វើរបស់អ្នក វាមានសារៈសំខាន់ណាស់ក្នុងការធ្វើឱ្យពួកវាមានភាពប្រាកដនិយមតាមដែលអាចធ្វើទៅបាន។ នេះមានន័យថាការប្រើប្រាស់ឡូហ្គោក្រុមហ៊ុនពិតប្រាកដ និងម៉ាកយីហោ ក៏ដូចជាឈ្មោះបុគ្គលិកពិតប្រាកដ។

អ្នកក៏គួរតែព្យាយាមធ្វើត្រាប់តាមរចនាប័ទ្មនៃអ៊ីមែលបន្លំដែលបច្ចុប្បន្នត្រូវបានផ្ញើចេញដោយពួក Hacker ។ តាមរយៈការធ្វើបែបនេះ អ្នកនឹងអាចផ្តល់ឱ្យបុគ្គលិករបស់អ្នកនូវការបណ្តុះបណ្តាលដ៏ល្អបំផុតដែលអាចធ្វើទៅបាន។

ជំហាន #4 ។ ផ្ញើការក្លែងធ្វើការធ្វើតេស្ត Phish

នៅពេលដែលអ្នកបានបង្កើតការក្លែងធ្វើរបស់អ្នករួចហើយ អ្នកអាចផ្ញើវាទៅបុគ្គលិករបស់អ្នក។

វាជាការសំខាន់ក្នុងការកត់សម្គាល់ថាអ្នកមិនគួរផ្ញើការក្លែងធ្វើច្រើនពេកក្នុងពេលតែមួយទេព្រោះវាអាចគ្របដណ្ដប់លើពួកគេ។

ដូចគ្នានេះផងដែរប្រសិនបើអ្នកកំពុងបញ្ជូនបុគ្គលិកលើសពី 100 ហ្វីស សាកល្បងការក្លែងធ្វើក្នុងពេលតែមួយ អ្នកនឹងចង់ធ្វើឱ្យប្រាកដថាអ្នកកំពុងកំដៅអាសយដ្ឋាន IP ម៉ាស៊ីនមេ SMTP របស់អ្នក ដើម្បីជៀសវាងបញ្ហាដឹកជញ្ជូន។

អ្នកអាចពិនិត្យមើលការណែនាំរបស់ខ្ញុំអំពីការឡើងកំដៅ IP នៅទីនេះ៖ https://hailbytes.com/how-to-warm-an-ip-address-for-smtp-email-sending/

អ្នកក៏គួរផ្តល់ពេលវេលាគ្រប់គ្រាន់ដល់បុគ្គលិក ដើម្បីបញ្ចប់ការក្លែងធ្វើ ដើម្បីកុំឱ្យពួកគេមានអារម្មណ៍ប្រញាប់។

24-72 ម៉ោងគឺជាពេលវេលាសមស្របសម្រាប់ស្ថានភាពការធ្វើតេស្តភាគច្រើន។

#៥. ពន្យល់បុគ្គលិករបស់អ្នក។

បន្ទាប់ពីពួកគេបានបញ្ចប់ការក្លែងធ្វើរួច អ្នកអាចពន្យល់ពួកគេអំពីអ្វីដែលពួកគេបានធ្វើបានល្អ និងកន្លែងដែលពួកគេអាចកែលម្អបាន។

ការពន្យល់បុគ្គលិករបស់អ្នកអាចរួមបញ្ចូលការពិនិត្យមើលលទ្ធផលទាំងមូលនៃយុទ្ធនាការ គ្របដណ្តប់វិធីដើម្បីកំណត់អត្តសញ្ញាណការក្លែងបន្លំដែលបានប្រើក្នុងការធ្វើតេស្ត និងការរំលេចសមិទ្ធិផលដូចជាអ្នកប្រើប្រាស់ដែលបានរាយការណ៍ពីការក្លែងបន្លំ។

ដោយប្រើការក្លែងបន្លំ GoPhish អ្នកនឹងអាចបង្រៀនបុគ្គលិករបស់អ្នកពីរបៀបកំណត់អត្តសញ្ញាណអ៊ីមែលបន្លំបានយ៉ាងឆាប់រហ័ស និងដោយសុវត្ថិភាព។

វានឹងជួយកាត់បន្ថយហានិភ័យដែលអាជីវកម្មរបស់អ្នកត្រូវបានសម្របសម្រួលដោយការវាយប្រហារដោយបន្លំពិតប្រាកដ។

ប្រសិនបើអ្នកមិនសូវស្គាល់ Gophish ទេ យើងលើកទឹកចិត្តឱ្យអ្នកពិនិត្យមើលវា។ វាគឺជាឧបករណ៍ដ៏ល្អដែលអាចជួយអាជីវកម្មរបស់អ្នកឱ្យមានសុវត្ថិភាពពីការវាយប្រហារដោយបន្លំ។

អ្នកអាចបើកដំណើរការកំណែដែលត្រៀមរួចជាស្រេចសម្រាប់ប្រើរបស់ GoPhish នៅលើ AWS ដោយមានការគាំទ្រពី Hailbytes នៅទីនេះ។

ប្រសិនបើអ្នកបានរកឃើញថាការបង្ហោះប្លក់នេះមានប្រយោជន៍ យើងលើកទឹកចិត្តអ្នកឱ្យចែករំលែកវាជាមួយបណ្តាញរបស់អ្នក។ យើងក៏សូមអញ្ជើញអ្នកឱ្យតាមដានពួកយើងនៅលើប្រព័ន្ធផ្សព្វផ្សាយសង្គមសម្រាប់ការណែនាំ និងការណែនាំបន្ថែមអំពីរបៀបរក្សាសុវត្ថិភាពនៅលើអ៊ីនធឺណិត។ អរគុណសម្រាប់ការអាន!

តើអ្នកប្រើការក្លែងបន្លំ GoPhish នៅក្នុងស្ថាប័នរបស់អ្នកទេ?

តើការបង្ហោះប្លក់នេះជួយអ្នករៀនអ្វីថ្មីអំពី Gophish ទេ? អនុញ្ញាតឱ្យពួកយើងដឹងនៅក្នុងមតិយោបល់ខាងក្រោម។