AWS S3 គឺជាសេវាកម្មផ្ទុកទិន្នន័យលើពពកដ៏ពេញនិយមដែលផ្តល់ជូនអាជីវកម្មនូវវិធីដ៏ល្អមួយក្នុងការរក្សាទុក និងចែករំលែកទិន្នន័យ។ ទោះជាយ៉ាងណាក៏ដោយ វាជារឿងសំខាន់ដែលត្រូវចងចាំថា ដូចជាសេវាកម្មអនឡាញផ្សេងទៀត AWS S3 អាចត្រូវបានលួចចូល ប្រសិនបើវិធានការសុវត្ថិភាពត្រឹមត្រូវមិនត្រូវបានយក។ នៅក្នុងការប្រកាសប្លក់នេះ យើងនឹងពិភាក្សាអំពីសុវត្ថិភាព AWS S3 សំខាន់ៗចំនួន 3 ការអនុវត្តល្អបំផុត ដែលអ្នកគួរតែអនុវត្តតាម ដើម្បីរក្សាទិន្នន័យរបស់អ្នកឱ្យមានសុវត្ថិភាព!

ដូច្នេះ តើអ្វីជាការអនុវត្តល្អបំផុតសុវត្ថិភាព AWS S3 សំខាន់ៗទាំងនេះ?

តោះមើល៖

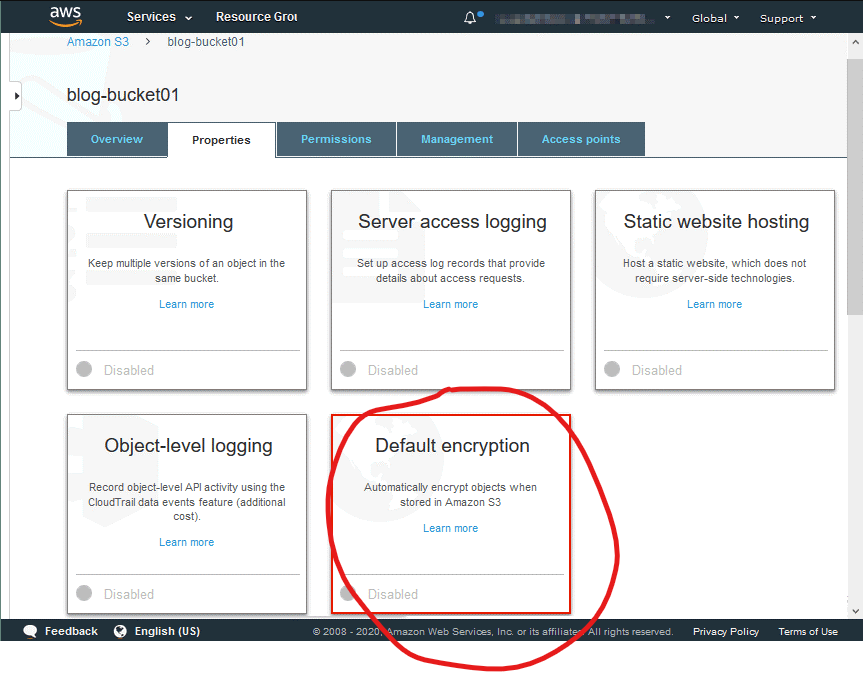

បើកការអ៊ិនគ្រីបផ្នែកខាងម៉ាស៊ីនមេ

ការអនុវត្តល្អបំផុតដំបូងគឺបើកការអ៊ិនគ្រីបខាងម៉ាស៊ីនមេ។

នេះមានន័យថាទិន្នន័យរបស់អ្នកនឹងត្រូវបានអ៊ិនគ្រីបខណៈពេលដែលវាកំពុងត្រូវបានរក្សាទុកនៅលើម៉ាស៊ីនមេ។ វានឹងជួយការពារទិន្នន័យរបស់អ្នក ក្នុងករណីដែលម៉ាស៊ីនមេត្រូវបានលួចចូល។

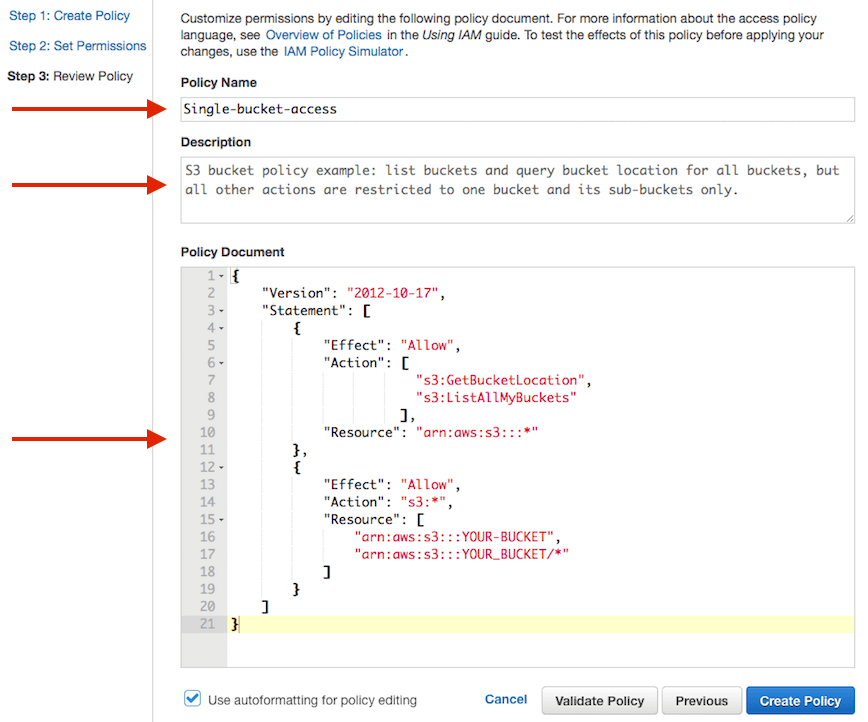

ប្រើតួនាទី IAM ដែលមានវិសាលភាពសមស្រប

ការអនុវត្តល្អបំផុតទីពីរគឺត្រូវប្រើតួនាទី IAM ។ តួនាទី IAM អនុញ្ញាតឱ្យអ្នកត្រួតពិនិត្យថាតើអ្នកណាដែលអាចចូលប្រើធុង S3 របស់អ្នក និងអ្វីដែលពួកគេអាចធ្វើជាមួយទិន្នន័យនៅក្នុងវា។ ដោយប្រើតួនាទី IAM អ្នកអាចប្រាកដថាមានតែអ្នកប្រើប្រាស់ដែលមានការអនុញ្ញាតប៉ុណ្ណោះដែលអាចចូលប្រើទិន្នន័យរបស់អ្នក។

កំណត់ S3 Buckets របស់អ្នកទៅជាឯកជន

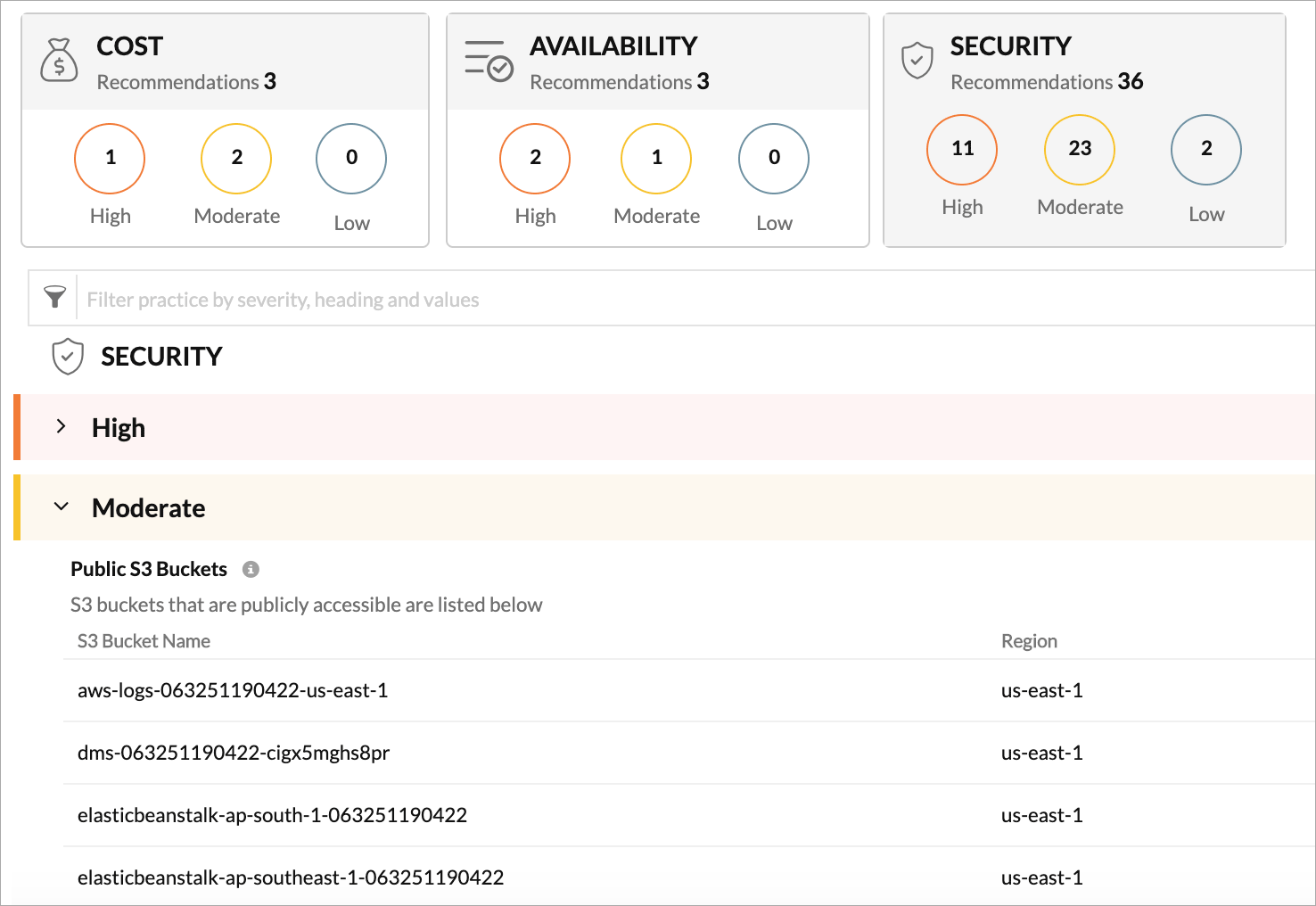

ការអនុវត្តល្អបំផុតទីបី និងចុងក្រោយគឺរក្សាធុង S3 របស់អ្នកជាឯកជន។ នេះមានន័យថាមានតែមនុស្សដែលមានការអនុញ្ញាតត្រឹមត្រូវប៉ុណ្ណោះដែលអាចចូលប្រើទិន្នន័យនៅក្នុងធុងរបស់អ្នក។ ដោយរក្សាធុងរបស់អ្នកជាឯកជន អ្នកអាចជួយការពារការចូលប្រើទិន្នន័យរបស់អ្នកដោយគ្មានការអនុញ្ញាត។

ដោយអនុវត្តតាមការអនុវត្តល្អបំផុតសុវត្ថិភាព AWS S3 សំខាន់ៗទាំងនេះ អ្នកអាចជួយរក្សាទិន្នន័យរបស់អ្នកឱ្យមានសុវត្ថិភាពពីពួក Hacker! នៅទីនោះអ្នកមានវា! ការអនុវត្តល្អបំផុតសុវត្ថិភាព AWS S3 សំខាន់ៗចំនួនបី ដែលអ្នកគួរតែអនុវត្តតាម ដើម្បីរក្សាទិន្នន័យរបស់អ្នកឱ្យមានសុវត្ថិភាព។

តើអ្នកមានគន្លឹះផ្សេងទៀតសម្រាប់ការធានា AWS S3 ទេ?

អនុញ្ញាតឱ្យពួកយើងដឹងនៅក្នុងមតិយោបល់ខាងក្រោម! អរគុណសម្រាប់ការអាន!